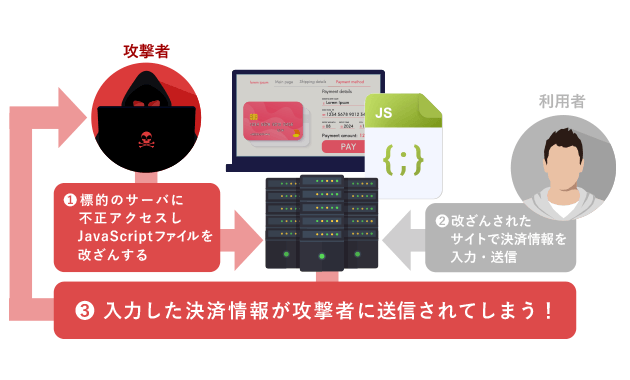

クレジットカード情報の入力フォームに悪意のあるプログラムが仕掛けられ、利用者が情報を入力するとサイバー犯罪者に渡ってしまう仕組みです。

そんな仕組みだとフォームジャッキング攻撃なんて利用者側では防ぎようがないですよね?

攻撃に遭わないための対策は主にサイト運営者側にかかっていますが、利用者側でもできる対策はありますよ。

ここでは「フォームジャッキング攻撃」の仕組みや手口を過去の事例を紹介し、対策法もわかりやすく解説します。

目次[開く]

フォームジャッキング攻撃とは?

「フォームジャッキング攻撃」とは、通販サイトなどのクレジット情報入力フォームなどに悪意のあるプログラムを埋め込み、利用者が入力したクレジットカード情報を盗み取る攻撃です。

クレジットカード情報を不正に入手する攻撃の種類には、店舗などで利用者のクレジットカード情報を機械で盗み取りカードを複製する「スキミング」があります。

フォームジャッキング攻撃はWeb上で行われるスキミングなので「Webスキミング」とも呼ばれます。

厄介なことに、通販サイト運営者側がクレジットカード情報を非保持化しても起こります。

非保持化とはサイト運営者側で利用者のクレジットカード情報を一切「保管」「処理」「通過」しないことです。

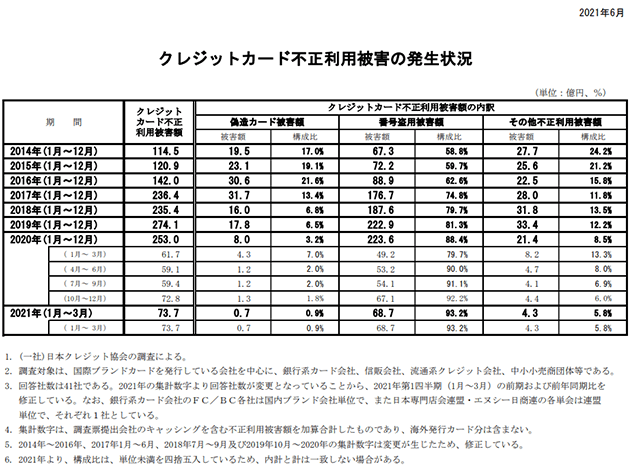

なぜクレジットカードの不正利用が減らないのか?

2018年に「改正割賦販売法」が施行され、クレジットカード情報の非保持化または保持する場合は事業者の「PCI DSS」への準拠が義務付けられました。

しかし以下の表をご覧ください。

引用元:一般社団法人日本クレジット協会

クレジットカード情報の悪用が減るどころか増加しています。

というのも「株式会社シマンテック」の調査では、サイバー犯罪者たちがカード情報を盗む手段をウイルス感染からフォームジャッキング攻撃に変えたのではないかと推測されています。

特に長期休暇期間中に行われる通販サイトのキャンペーンやセール期間に被害件数が増加する傾向があります。

各利用者が通販サイトでカード情報を入力する度に自動で犯人に情報が行くので、一気にカード情報を集められるんですね。

そうですね。悪意のあるプログラムを一回埋め込めばいいので、犯人にとっては簡単に稼げる方法なんです。

表では売買できない物が違法に売られている「ダークウェブ」などでカード情報は高く売れます。

「フォームジャッキング攻撃」が仕掛けられていると、利用者が入力するたび瞬時にその情報がサイバー犯罪者に送られるため、通販サイト運営側がカード情報を保持しないだけでは被害が減らないのです。

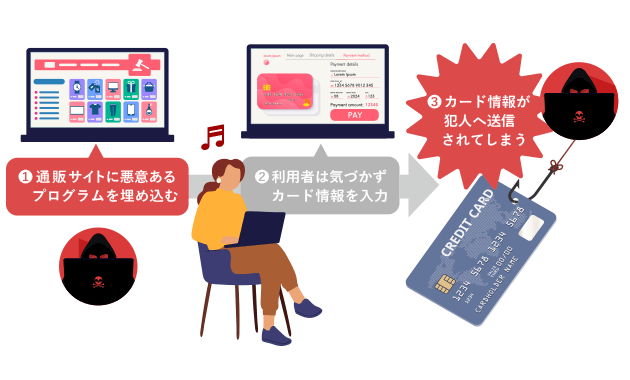

フォームジャッキング攻撃の仕組み

フォームジャッキング攻撃は以下の流れで行われます。

フォームジャッキング攻撃は以下の流れで行われます。

- 犯人が通販サイトのクレジットカード情報入力フォームに悪意のあるプログラムを埋め込む

- 利用者が商品を注文しようとカード情報入力画面をクリック

- 悪意のあるプログラムが埋め込まれたカード情報入力画面が表示される

- 利用者は気づかずカード情報を入力

- カード情報が犯人へ送られる

サイバー犯罪者は脆弱性のあるシステムを隅々まで探し、悪意のあるプログラムを仕掛けようとしています。

最新の手口

フォームジャッキング攻撃の最新の手口をご紹介します。

頻繁に行われるフォームジャッキング攻撃には、主に「スキマー挿入型」と「サプライチェーン攻撃」の2種類あります。

「スキマー挿入型」とは、あるサイトの利用者が個人情報を入力する場所に悪意のあるプログラムを仕掛け、利用者の個人情報を盗み取る手口です。

「サプライチェーン攻撃型」とは、一度に複数のサイトに侵入して悪意のあるプログラムを仕掛け、複数のサイトから一気に個人情報を盗み取る手口です。

あなたが利用している通販サイトは大丈夫でしょうか?フォームジャッキングは誰でも被害に遭う可能性が高いのです!参考に被害事例を2つご紹介します。

フォームジャッキング攻撃による被害事例

フォームジャッキング攻撃は最近でも頻発しているサイバー攻撃です。

2020年に報告された被害事例を2つご紹介します。

①無認可の転売サイトを利用した事例

2020年1月、東京オリンピックチケットの転売サイトが公開されていました。

しかし、サイト運営者の住所がアメリカ、サポート電話番号がイギリス、IPアドレスがロシア、と各情報がバラバラだったため偽サイトの可能性を指摘されました。

案の定サイトにはクレジットカード情報を搾取するためのプログラムが埋め込まれていました。

さらにこの悪意のあるプログラムは、サイバー犯罪集団「Magecart(メイジカート)」が頻繁に利用するコードでした。

②空港スタッフのログイン画面を利用した手口

2020年4月、サンフランシスコ国際空港の関係者ログインサイトが何者かにハッキングされました。

ハッキングされた際に悪意のあるプログラムがログインサイトに仕込まれたようで、ログインした関係者のユーザー情報が流出。

フォームジャッキング攻撃で盗まれるのはカード情報だけじゃないんですね。

そうなんです!「機密情報」や「企業のユーザー情報」の場合もあるので広範囲での監視が必要なんです。

フォームジャッキング攻撃に効果的な対策

フォームジャッキング攻撃に遭わないためにはどうすればいいのでしょうか?

サイト運営者側とサイト利用者側に分けて説明します。

サイト運営者の対策法

フォームジャッキング攻撃はサイト内部への攻撃なので、ほぼサイト運営者側の対策にかかっています。

怪しいプログラムの有無を監視する

重点的な監視をおすすめする箇所は、「カード決済」「SNS連携」「来訪者の傾向分析」の情報を取り扱う場所です。

許可していない通信や改ざんの痕跡がないか、アクセスログを確認します。

管理画面のURLを推測できない文字列にする

管理画面のURLが推測されやすい文字列の場合、犯人が簡単にたどり着いてしまいます。

推測されやすい文字列とは例えば以下の文字列を含んだURLです。

- admin、administrator

- webadmin

- users、user

- staff

- portal

- manager、manage

- console

管理画面へのアクセス制限を徹底する

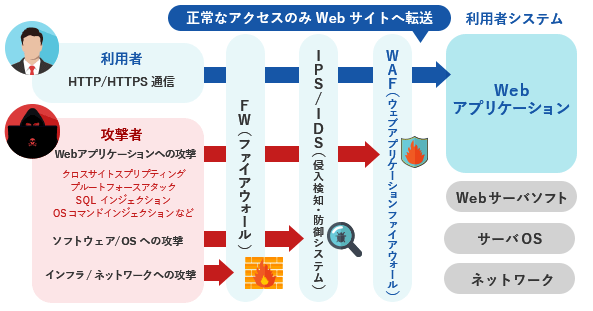

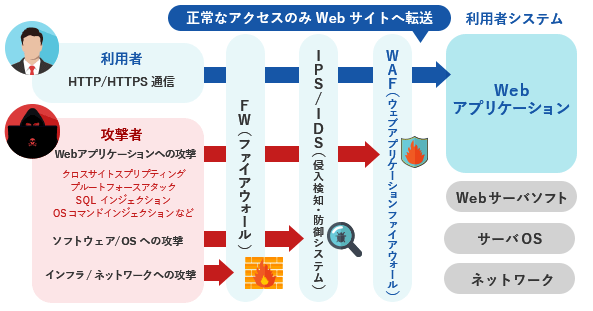

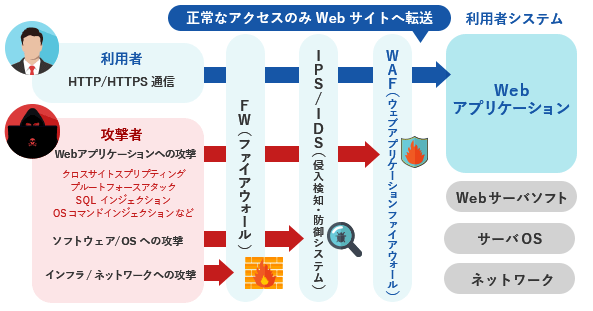

具体的には「ファイアウォールの設定」「IPアドレス認証」「WAFの導入」が挙げられます。

ファイアウォールを設置すると許可していない通信を通さないよう設定できます。

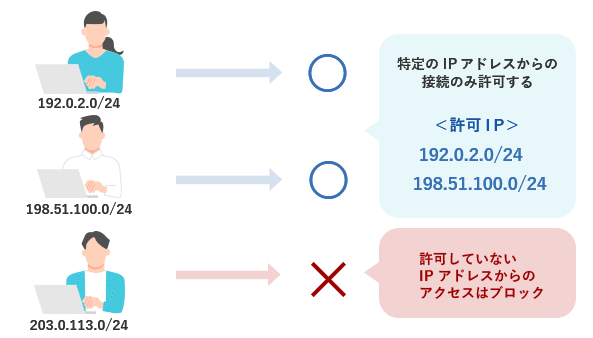

パソコンにはIPアドレスが割り振られているので、あらかじめ管理者権限を持つパソコンのIPアドレスを認証させておけば認証以外のIPアドレスからの通信を受け付けません。

WAFとはWEBサイト(またはWEBアプリケーション)の周辺にいわば“ネット”を張り巡らして、WEBサイトの脆弱性をついた攻撃や不正アクセスを瞬時に発見する機能です。

サイト利用者の対策法

サイト利用者側にもできることはありますか?

信頼できるウイルス対策ソフトの導入がおすすめですよ!

近頃のウイルス対策ソフトは既知や未知のウイルスをブロックするだけでなく、怪しいプログラムが埋め込まれたサイトを瞬時に検知し警告してくれます。

フォームジャッキング攻撃を受けたサイトを開こうとすると警告文が出て開けないようにしてくれます。

次の章で最もおすすめのウイルス対策ソフトをご紹介します。何を導入したら良いのか迷われる方は、こちらをぜひご検討ください。

フォームジャッキング攻撃におすすめのセキュリティ対策商品

サイト運営者側のフォームジャッキング攻撃に備えた対策をご紹介しましたが、その対策には限界もあります。

そこで悪意あるフォームジャッキング攻撃やあらゆるサイバー攻撃から身を守るための高度なセキュリティ対策商品をご紹介します。

サイバー攻撃被害に遭ってからでは手遅れです。

どういう攻撃なのかを知って満足するのではなく、どう対策したら良いのかを知り、実際に対策するまでが重要です。

セキュリティの基本は「ESET」のウイルス対策から!

セキュリティの基本はウイルス対策ソフトから!

お仕事に使用するパソコンだけではなく、家庭のプライベート用パソコンにもウイルス対策ソフトは今や必須です。

しかしウイルス対策ソフトはフリーソフトから高価なソフトまであらゆる種類があり、どれを導入すべきか迷います。

迷ったときは「ESET」がおすすめです。

「ESET」はセキュリティ初心者にも優しく心強い機能が多く備わっています。

【ESETの優れた機能】

- 動作が軽くほとんどのパソコンでも動いてくれるため初心者にもおすすめ

- 3種類のパッケージがあり、どこまで守って欲しいかを選べる

- 不正アクセスをしっかり防止

- 新発見のウイルスでも即座にブロック

- 悪意のあるサイトを検知し利用者へ警告

- クレジット情報を盗もうとするプログラムを発見次第、即ブロック

- アカウントのログインIDやパスワード、その他個人情報を一元管理し漏えいしていないか確認

フォームジャッキング攻撃は不正アクセスから始まる攻撃です。「ESET」のように外部からの侵入者をしっかりブロックしてくれるソフトがあれば心強いですよ!

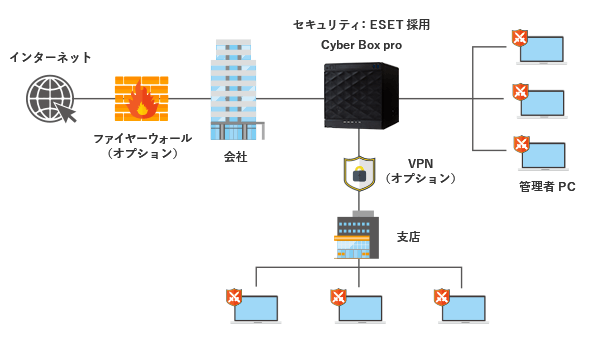

サイバー攻撃を1台でガード!「Cyber Box Pro」

会社の規模が大きい場合、おすすめされた「ESET」を含めセキュリティ対策商品を導入しようとするとお金がかかるんですよね。

そうですね。でもそんなときにおすすめしたいのが「Cyber Box Pro」です。

フォームジャッキング攻撃のほかにも、どこから来るかわからないサイバー攻撃は無数にあります。

対策には膨大なお金と人材が必要になります。

しかし「Cyber Box Pro」は、考えられる不正な侵入経路やウイルスなどの脅威から情報を守ってくれるオールインワンパッケージなのです。

【Cyber Box Proの優れた機能】

- 「ESET」がすでにパッケージ内に入っている

- 「ESET」と「Cyber Box Pro」2つの機能がウイルスを検知する

- IDS(不正侵入検知システム)機能付き

- 外部からの遠隔操作を受け付けない

- VPNや社員専用サイトへの不正アクセスを監視

- 当製品1台だけで社員全員のセキュリティ管理が可能

- 複数の拠点の操作ログを一度に監視及び管理できる

まとめ

フォームジャッキング攻撃の出現により、クレジットカードの不正利用はますます増加傾向にあります。

さらに手口が非常に巧妙化しており、個々の利用者やサイト運営者では対策が追いつきません。

フォームジャッキング攻撃の被害に遭わないためには、運営者側がプログラムの構造を理解し怪しいプログラムが動いていないかを監視することが最も大切です。

強力なセキュリティ製品を導入すればある程度のリスク回避や危険が抑えられます。

重要なのは「被害に遭う前にどれだけの準備ができるか」です。

会社や個人の資産を守るためにも今一度真剣に検討してみてはいかがでしょうか。

]]>それは「リバースビッシング」の可能性が高く、会社の上司になりすました犯人がユーザーからログイン情報を盗み出そうとしている可能性があります。

ユーザーに偽の電話番号へ電話をかけさせ、情報を盗み取る詐欺のことです。

銀行員やクレジットカード会社の社員になりすました犯人が、ターゲットに電話をかけ情報を盗み取る詐欺のことです。

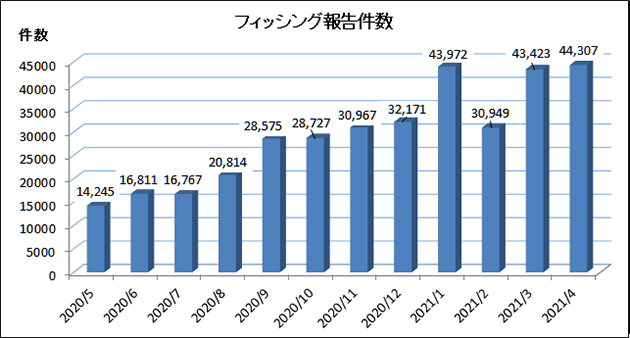

「フィッシング対策協議会」が公表したフィッシング報告件数によると、2020年から2021年にかけて桁違いに増えていることがわかります。

引用元:フィッシング対策協議会

※2019年4月は2,388件だった報告件数に対し、2年後の2021年4月では44,307件と、18.5倍になっています。

18.5倍ってとんでもないスピードで増えていますね!

そうなんです!このような詐欺に遭わないために大切なのは、「簡単に情報を漏らさないこと」「サイバー犯罪について最新の手口や情報を集めること」ですよ。

この記事ではまず「ビッシング」と「リバースビッシング」とは何か、具体的に解説します。

最後に「効果的な対策方法」と「おすすめのセキュリティ対策商品」についてもご紹介しますので、不安な方はしっかり対策してくださいね!

目次[開く]

ビッシングとは?

銀行員やクレジットカード会社の社員を装い、個人情報を盗み出す「ビッシング」。

銀行員やクレジットカード会社の社員を装い、個人情報を盗み出す「ビッシング」。

ターゲットの関係者になりすました犯人が、メールを使って個人情報を盗もうとする「Phishing(フィッシング)」の頭に、電話の「Voice(声)」の頭文字をつけてこの名前になりました。

「オレオレ詐欺」も電話を使って相手からお金を騙し取るので「ビッシング」の一種といえます。

しかし大抵の「オレオレ詐欺」は1回お金を振り込んで終わりですが、今回のようにクレジットカードや銀行口座の情報を犯人に教えてしまった場合は、何度もお金を引き出されたり不正に送金されたりするので厄介です。

ビッシングの危険性

ビッシングには多くの危険性が存在します。

電話で直接個人情報を聞き出すパターンもあれば、偽サイトへ誘導して入力させるパターンもあります。

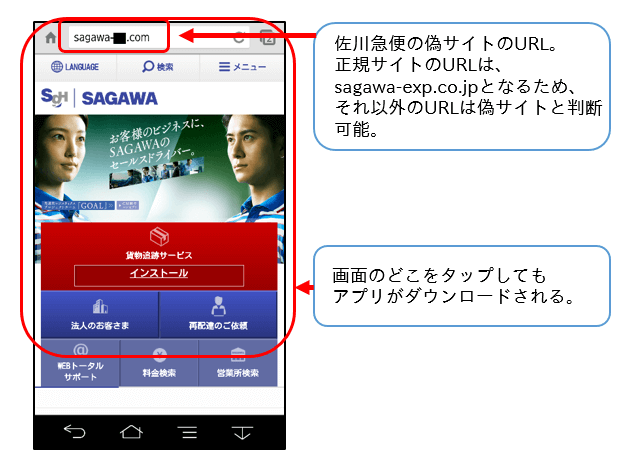

偽サイトならすぐ見破れそうな気がしますが、近頃の偽サイトは本物そっくりに作られており、偽サイトだと気づきにくいのです。

えっ、これは偽サイトなんですか!?確かに騙されそうです…。

そうですよね。これは「佐川急便の偽サイト」のトップ画面です。電話で「今からURLを送るのでそこからアクセスしてください」と言われて、SMSに届いたURLをクリックしたら偽サイトへ誘導されたという手口がありますよ。

ビッシングの恐ろしいところは、詐欺に遭ったことに気づきにくい点です。

全てが巧妙にできているため、ユーザーは疑うことなく過ごしてしまうのです。

大金や個人情報が大量に流出し、気づいたときにはもう手遅れ・・・ということもあります。

被害に遭った2つの事例

実際にビッシングの被害を受けて、大きな被害を被った人がいます。

過去の事例を2つご紹介しますので、ご自身も同じ目に遭わないよう教訓としていかしてくださいね。

クレジットカード会社を装いカード情報を盗む

家の固定電話に非通知から、電話がかかってきました。

電話を受けたところ、相手は実際に本人が使用しているクレジットカード会社の「ヘルプデスク」を名乗りました。

どうして犯人はターゲットが使用している、クレジットカード会社を知っているんでしょうか!?

そうです!犯人はターゲットの個人情報をある程度掴んだ状態で近づいてきています。

「ヘルプデスク」になりすました犯人は、落ち着いた声でターゲットに「クレジットカードが不正利用され、数十万円の被害に遭った」ことを伝えました。

これを聞いて慌てたターゲットは、クレジットカードの使用を今すぐ停止し、不正利用された分の補償ができないか尋ねました。

犯人は全額補償するので、クレジットカード番号と使用期限とセキュリティコードを教えるよう、ターゲットにお願いします。

ターゲットはすっかり安心してしまい、全て犯人に教えてしまいました。

後日ターゲットのクレジットカードが不正利用されたのですが、毎月数千円〜数万円単位だったので長期間気づきませんでした。

気づいたときにはすでに数百万円ほど不正利用された後だったのです。

偽の社員専用サイトへログインし機密情報が流出

テレワークで仕事をしていた一人の社員に、電話がかかってきました。

相手は社員が勤務している会社の「セキュリティ部門」を名乗りました。

セキュリティ部門に成り済ました犯人は、「情報漏洩防止のため本日中に、社員専用サイトのログインパスワードを変更してほしい」と言ってきました。

それを聞いた社員は「テレワークの今こそセキュリティには気をつけなければ」と、パスワードの変更を了承。

変更に応じた社員のもとへ、1通のメールが届きます。

電話の直後だったことと、メールの送信元に「社員専用サイトのサイト名」と「supportの文字列」が入っていたため、疑うことなくメール文内のURLをクリックしました。

誘導先は正規サイトと見た目がほぼ同一の「偽サイト」で、社員は気づかず「ID」と「パスワード」を入力してしまいます。

後日企業の社員専用サイトに不正アクセスがあり、顧客や取引先の情報が数千件漏洩したことが発覚。

社員が勤めている会社は数え切れないほどの謝罪と、莫大な損害賠償金を支払うことになりました。

今回の件に関しては、決して社員が怠けたり手を抜いているわけではありません。それでもこのような事態になってしまうのです。

リバースビッシングとは?

犯人から電話がかかってくる「ビッシング」とは反対に、ターゲットから電話をかけさせようと仕向けるのが「リバースビッシング」です。

「Google Map」上でお店や施設名をクリックすると、画面の左にその場所の詳細情報が表示されますが、この情報は誰でも書き換えることができます。

犯人は「情報の修正を提案」をクリックし偽の電話番号に書き換えてしまいます。

そして偽の番号と気づかずに電話した人たちから個人情報を盗みます。

リバースビッシングの危険性

リバースビッシングは利用者の多いサービスで行われる危険性があります。

例えば「Google Map」や「Wikipedia」などに掲載されている銀行の電話番号にかけるとします。

自動音声で案内されたり複数人が受付役やサポート役を演じているため、正しい連絡先だと思い込みやすいのです。

被害に遭ったリバースビッシングの2つの事例

有名なWebサービスを利用したリバースビッシングの事例を2つご紹介します。

Google Mapに記載された偽の電話番号で個人情報流出

銀行で振り込みの際に使用する暗証番号を変更したい人がいました。

どの様な手順で進めればいいのか確認するため銀行の名前を検索し、検索結果の上位に表示されたGoogle Mapに最寄りの銀行が表示されたため、その番号に電話をかけました。

しかしその番号は犯人が用意した偽の番号でした。

自動音声による対応だったので、案内されるまま口座番号と暗証番号を教えてしまいました。

その後犯人によって、毎月お金が不正に引き出されることに・・・。

厄介なことに不正にお金が引き出されていることに気づかれないよう犯人は少しずつお金を引き出します。

数万円単位でお金が引き出されたため、被害に遭っていることに本人は気づきません。

気づいたときにはすでに数百万ほど引き出された後でした。

犯人はいまだ見つかっていません。

今回被害に遭った人の反省点は、「公式サイト以外の場所に掲載された番号を信じてかけてしまったこと」と、「クレジット明細や銀行口座の入出金を定期的にチェックしていなかったこと」です。

私も正直大きな買い物をしたときぐらいしかチェックしていませんでした。これからは必ず毎月チェックするようにします!

SMSに届いた偽の電話番号で企業の機密情報が流出

とある会社員のSMSに会社の上司から「本日中に以下の番号に電話して、顧客情報にアクセスするためのログインパスワードを変更してほしい」と、メッセージが届きました。

社員は慌てて指定された番号に、電話をかけ自動音声による案内に沿って、社員は「ログインID」と「パスワード」を入力しました。

しかし後日会社のサイトに不正アクセスがあり、顧客先に大量のウイルス付きメールが送られていることが判明。

不審に思った顧客先が調査を依頼したところ、社員による情報漏洩が発覚したのです。

信用損失した顧客先は情報漏洩した会社との契約を打ち切り、多額の賠償請求を求めました。

犯人はターゲットの情報をあらかじめ掴んだ状態で近づき、なりすまします。

被害に遭わないための有効な対策7選

「ビッシング」と「リバースビッシング」の被害に遭わないために誰でも実践できる対策があります。

【ビッシング・リバースビッシングに効果的な対策】

- 公式サイト以外に記載された電話番号を信用しない

- 電話番号で検索し、怪しい番号としてヒットしないか確認

- 個人情報を電話で教えない

- 非通知拒否サービスを利用する

- 固定電話を解約する

- 最新のサイバー犯罪手口を把握しておく

- 個人情報流出確認サービスを利用する

この中で最も大切なことは、公式サイト以外の電話番号とログイン画面を信用しないことです!

犯人は我々の「わざわざ公式サイトのログイン画面を開くなんて面倒くさい!」という心理を理解しています。

そのため公式サイト以外のURLと電話番号は信じないという習慣をつけてください。

また「非通知電話拒否サービス」を利用するのもおすすめです。

中には自分の番号を知られたくないために、あえて非通知設定にしている人もいますが、非通知番号は出る必要のないものがほとんどです。

非通知番号からの電話は全て拒否しましょう。

ところで「最新のサイバー犯罪手口を把握しておく」とありますが、具体的にはどこから情報を集めればいいのでしょうか?

そうですね。「IPA(情報処理推進機構)[https://www.ipa.go.jp/]」の公式サイトを見れば十分ですよ。

このサイトはサイバー犯罪の種類や最新の手口など、あらゆる情報がつまっています。

サイバーセキュリティについて少し勉強したいときにも便利です。

おすすめセキュリティ対策商品2選

セキュリティ対策を完璧にこなせばビッシングやリバースビッシングはもう怖くないのでしょうか?

残念ながらそうとも言い切れません。

というのも人間にミスはつきものだからです。

忙しい時にメールを受信した数が多いと、つい怪しいメールを開いてしまうことも考えられます。

そんなときにはセキュリティ対策商品に頼ってしまえばいいのです!

最近のセキュリティ対策商品は非常に優秀で、まだ誰も発見していないウイルスも検知して駆除してくれます!

ここからはビッシング・リバースビッシングの対策効果が期待できる2つの商品をご紹介しますね。

「ESET」でウイルスや怪しいメールをブロック

はじめにどのウイルス対策ソフトを導入するかを決めます。

どのウイルス対策ソフトを導入するか迷ったときは「ESET」がオススメです。

「ESET」は多くの大企業に採用され、情報セキュリティのプロも絶賛しています。

「ESET」は動作が軽く、どのパソコンでも大きな負荷なく動いてくれるため、初心者にもおすすめですよ。

スマホ版もあるので、パソコンだけでなくスマホにも導入できます。

その他「ESET」には非常に心強い機能が備わっています。

【ウイルス対策ソフト「ESET」はここがすごい!】

- ウイルス付きメールを完全ブロック

- パソコンがサイバー攻撃の踏み台にされたり、不正アクセスされたりするのをしっかり防止

- なりすましや怪しいURLが記載されたメールを開こうとすると、警告を表示してブロック

- 偽サイトへの接続をブロック

- アカウントのログイン情報やその他個人情報を一元管理し漏洩を防ぐ

「セキュリティ対策はこれ1つでいい」というセキュリティ専門家もいるくらいです。

サイバー攻撃対策を一つにまとめた「Cyber Box Pro」

メールやインターネット・社内ネットワークなど、ビッシング・リバースビッシングの脅威はさまざまなところに存在します。

どんなところに脅威が潜んでいるのか検討もつかないですし、その都度セキュリティ対策商品を導入しなければいけないんですか?

安心してください!たった1台導入するだけでビッシング・リバースビッシング含む全てのサイバー犯罪を対策できる「Cyber Box Pro」がありますよ。

1台だけ導入すればいいので費用もお得で管理も簡単です。

【「Cyber Box Pro」の優れたポイント】

- 「ESET」がすでにパッケージ内に入っている

- 「ESET」と「Cyber Box Pro」2つの機能がウイルスを検知する

- ウイルス付きメールを全てブロック

- 外部からの遠隔操作を受け付けない

- 社内ネットワークや社員専用サイトへの不正アクセスを防ぐ

- この製品1台だけで、役員のPCや社員全員のセキュリティ管理が可能

- 複数拠点の操作ログを一度に監視・管理できる

「Cyber Box Pro」はまさにセキュリティ対策のオールインワンパッケージです!

まとめ

テレワークで対面のコミュニケーションが減るため、ビッシング・リバースビッシングは今後ますます増える可能性があります。

しかし「公式サイト以外の電話番号や情報は信用しない!」「電話で絶対に個人情報を漏らさない!」よう意識するだけで、被害に遭う可能性をグッと減らせます。

まさかこんな手口で詐欺に遭うとは思わなかった!というパターンもあるでしょう。

そんなときはセキュリティ対策商品がおすすめです。

パソコンはもちろんスマホにもウイルス対策ソフトは必須です。

複数あるセキュリティソフトの中からどれを選べばいいのか迷ったら、どんな端末でもサクサク動く「ESET」がおすすめです。

サイバー攻撃や詐欺はどこからやってくるのかわからない!

セキュリティを施すべき場所が多すぎるし、どれを導入していいかわからない!

そんなときには企業のセキュリティを一括管理してくれる、「Cyber Box Pro」がおすすめですよ。

]]>ゼロクリック詐欺はWEBサイトを開いただけで被害を受ける危険性があるサイバー攻撃です。

サイトを開くだけならわたしも被害に遭いそうで怖いですね・・・。もしゼロクリック詐欺に遭遇した場合は、どう対処すればいいんでしょうか?

では「ゼロクリック詐欺」の手口と被害事例、ゼロクリック詐欺に遭ったときの最善の対処法や対策法を分かりやすく解説していきます。

目次[開く]

ゼロクリック詐欺とは?ワンクリック詐欺との違い

「ゼロクリック詐欺」はWEBサイトを開いただけで1度もクリックせず、「0(Zero)クリック」で詐欺被害に巻き込まれる危険性のあるサイバー攻撃として、注意が呼びかけられています。

ゼロクリック詐欺ってどんなWEBサイトで被害が多いんでしょうか?いかにも怪しいサイトをイメージしますよね。

おっしゃる通りゼロクリック詐欺は、「アダルト系」や「出会い系」など社会的に問題があるWEBサイトを開いたときに被害に遭っています。

ただ時代とともに詐欺サイトも多様化しているので、注意が必要です。

ネット通販・オンラインゲーム・芸能情報など、比較的若い世代が利用するWEBサイトでもゼロクリック詐欺が確認されており、注意が呼びかけられています。

ゼロクリック詐欺の手口

ゼロクリック詐欺の最もオーソドックスな手口は、WEBサイトを開いた直後もしくは2~3秒経過したとき、唐突に高額な料金を請求する「ポップアップ」が表示されるもの。

とは操作画面の最前面に現れる表示を指します。

通常何かしらの有料サービスを利用するとき、会員登録したのち利用規約・金額に対して同意を行ったうえで、利用料金の支払いが発生しますよね。

ゼロクリック詐欺は会員登録などの手続きをすることなく、突然高額な料金を請求するポップアップが表示されるのです。

内容は「会員登録料をお支払いください」や「入会金をお支払いください」など、さまざまな名目で料金を支払わせようとします。

最近はポップアップが表示されたら操作不能になるほか、一度閉じても再度表示される悪質なケースも確認されています。

ポップアップが表示されるだけなら、無視すればいい話じゃないんでしょうか?

その通りなんですが、ゼロクリック詐欺はユーザーの心理を巧妙に突いたサイバー攻撃のため、次のようなことが起こるのです。

WEBサイトを開いたとき突然「会員登録が完了しました。〇〇万円お支払いください。」などのポップアップが表示されたら、誰でもパニックになりませんか?

そこで慌てて指示された電話番号に掛けてしまったら、詐欺師の思うつぼ。

言葉巧みに言いくるめられ、高額な料金を支払わされます。

被害者側にも「いかがわしいサイトを閲覧した」ことに対しての後ろめたさや、他人に知られたくない心理が働くため、被害に遭う人があとを絶たないのです。

ゼロクリック詐欺の身近な被害事例

ゼロクリック詐欺ではどんな被害が出ているんでしょうか?やっぱり金銭的な被害が大きいですよね?

ゼロクリック詐欺による被害の大多数は、金銭的な被害になります。セキュリティソフト「Norton」などを販売するシマンテックの公式ブログでも、ゼロクリック詐欺に対し注意喚起しています。

シマンテック公式ブログのなかで、2016年に日本円で24万円(2,000ドル)を請求する「ゼロクリック詐欺」を初めて確認したと記されています。

実際に被害に遭った人の話によると、アダルト系の動画まとめサイトを開いたとき何もしていないのに、「有料会員登録が完了しました」と記載されたポップアップが突然表示。

その中で「誤作動登録の場合は12時間以内にご連絡して頂き、解除申請を行ってください」と申請の方法を明記し、ユーザーの心理的な弱みを突いて連絡するように誘導します。

その誘導に乗り慌てて連絡し、騙されて高額な料金を支払ってしまったのです。

スマホユーザーの間で被害が拡大中

ゼロクリック詐欺はとくにスマートフォンで被害が拡大しています。

その大きな理由は「すぐに電話がかけられる」からです。

ゼロクリック詐欺に遭遇した人すべてではないですが、突然のことでパニックになり電話するケースが非常に多いといいます。

確かに心理的なパニックになっていたら、スマホからそのまま電話しちゃいそうですよね・・・。ちなみにスマホで被害に遭うのはAndroidとiPhoneのどちらが多いんでしょうか?

Android・iPhoneなどの端末に関係なく、誰でもゼロクリック詐欺に遭遇する危険性があります。

ゼロクリック詐欺はWEBサイトを細工し、アクセスするユーザーを待ち伏せるタイプのサイバー攻撃です。

ゼロクリック詐欺が仕掛けられたWEBサイトにアクセスすれば、どの端末であれ被害に遭う可能性があります。

ゼロクリック詐欺の最善の対処法と予防する対策法

ゼロクリック詐欺は会員登録や利用料金を名目に高額な支払いを請求してきますが、でたらめの「架空請求」で法的にはまったく根拠のない請求になります。

法的にも支払う義務がないので、ゼロクリック詐欺に遭遇したときの最善の対処法は「完全無視」が鉄則!

運悪くゼロクリック詐欺に遭遇したとき慌てて指定された電話番号に掛けてしまうと、電話番号などの個人情報が知られ、別の詐欺に利用される可能性もあるのです。

もし電話しお金を支払ってしまったら、どのように対処すればいいですか?

そのようなケースでは各都道府県のサイバー犯罪相談窓口に連絡してみることをおすすめします。

各都道府県の警察本部には「サイバー犯罪相談窓口」が設けられ、被害に遭われた方の相談を受け付けています。

また「国民生活センター」ではゼロクリック詐欺の適切な対処法を教えてくれますので、不安がある方は一度電話し相談してみましょう。

一番の予防対策は、ゼロクリック詐欺に遭遇しそうな怪しいWEBサイトを開かないことです。

とはいえゼロクリック詐欺の被害に遭う人が多いのは事実。

ここからは最近被害が拡大しているスマホユーザーが行うべき予防対策を、2つご紹介します。

ブラウザの「キャッシュ」の削除

Google Chromeなどのブラウザが表示したWEBページのデータを、一時的にパソコンに保管する機能。次に同じWEBページにアクセスしたとき保管してあるデータを読み込むため、素早くページを開くことができる。

不運にもゼロクリック詐欺に遭遇したときは、ブラウザのキャッシュをすべて削除しなければなりません。

一度でもゼロクリック詐欺サイトにアクセスすると、閲覧の記録がブラウザのキャッシュに残ります。

パソコンでもスマホでも、キャッシュ機能によってゼロクリック詐欺サイトのデータが保管されていると、繰り返し詐欺メッセージが表示される可能性があるのです。

ここでスマホでもユーザーが多い「Google Chrome」のキャッシュ削除の手順をご紹介します。

操作は簡単ですので、定期的に削除することをおすすめします。

①スマホでChromeアプリを起動

➁Chrome 右上にある「︙」→「設定」をタップ

➂設定ページの「プライバシーとセキュリティ」をタップ

➃プライバシーとセキュリティ画面の「閲覧履歴データの削除」をタップ

➄「詳細設定」を開き、「キャッシュされた画像とファイル」にチェックを入れる

➅最後に下部の「データを削除」をタップすれば完了です。

セキュリティアプリの利用

ゼロクリック詐欺の被害を防ぐ方法として、セキュリティアプリの利用が効果的です。

お使いの端末にインストールしておけば、危険なサイトを自動的に識別できます。

さらに最近のアプリはフィルタリング機能が搭載され、ゼロクリック詐欺などが仕組まれた危険なWEBサイトへのアクセスをブロックしてくれるのです。

Android・iPhoneともに多くのセキュリティアプリが配信されており、Androidは「Play ストア」、iPhoneは「App Store」からそれぞれダウンロードできます。

セキュリティアプリをインストールしておけば安心だけど、やっぱり怪しいサイトに近寄らないのが一番の対策ですね。

おっしゃる通りアダルト系サイトなどゼロクリック詐欺の危険性があるWEBサイトにアクセスしなければ、被害に遭うことはありません。

最近はゼロクリック詐欺などの詐欺サイトも多様化しているので、注意が必要です。

もしゼロクリック詐欺に遭っても「完全無視」が鉄則なので、慌てて電話などしないように心掛けておきましょう。

まとめ

ネット詐欺の代表格である「ワンクリック詐欺」の進化版が、今回ご紹介した「ゼロクリック詐欺」です。

WEBサイトを開いただけで詐欺被害に巻き込まれる危険性があり、とくにスマホユーザーに被害が広がっています。

ゼロクリック詐欺の多くは、アダルト系・出会い系など社会的に問題があるWEBサイトで発生しています。

そのようなWEBサイトにアクセスしなければ被害に遭うことはありませんが、最近はゼロクリック詐欺サイトも多様化しており注意が呼びかけられています。

万が一ゼロクリック詐欺に遭遇したときは、慌てて電話すると詐欺師の思うツボなので、「完全無視」が最善の対処法といえます。

また予防対策として、定期的なブラウザのキャッシュの削除やセキュリティアプリの活用が効果的です。

近年はゼロクリック詐欺などのサイバー攻撃が社会的な脅威となり、多大な被害をもたらしています。

スマホだけでなく当然オフィスのセキュリティ対策の強化も求められるため、対策方法などでお困りの方は「Cyber Box Pro」の導入がおすすめです。

「Cyber Box Pro」は3つの商品をパックにした最強のセキュリティアイテム。

情報漏洩やデータ消失を防ぎウイルス対策や勤怠管理など、「Cyber Box Pro」1台ですべて対応できます。

- バックアップ:Air Back(PCやサーバーのデータをリアルタイムにバックアップ)

- ログ管理:LB アクセスログ2(PCの操作に関するログを簡単・確実に記録)

- セキュリティ:ESET(あらゆる脅威をブロックする総合セキュリティソフト)

セキュリティ強化を図れるとともに個別の対策が不要なため、大幅なコスト削減まで実現できます。

現在オフィスのセキュリティ対策にお困りの方は、「Cyber Box Pro」を導入されてみてはいかがでしょうか?

]]>「F5アタック」とは攻撃者がWebサイトにアクセスし、キーボードの「F5」キーを繰り返し押して再読み込みさせることで負荷をかけ、サーバーをダウンさせるサイバー攻撃です。

F5アタックは「DoS攻撃」の一種であり、攻撃者は連続して「F5」キーを押すだけでDoS攻撃を仕掛けられるのです。

誰でも簡単にできるF5アタックは、Webサイトを停止させるほど大きな被害をもたらします。

実際に日本最大級のインターネット掲示板サイト「2ちゃんねる(現在の5ちゃんねる)」では、深刻な被害が生じています。

あなたの会社のWebサイトが、いたずら目的で「F5」キーを何度も押されたらどうなるでしょうか?

攻撃者は簡単にあなたの会社のサイトをダウンさせることができるのです。

ここではF5アタックの攻撃内容や仕組み・手口を解説し、最後に対策法やツールなどをご紹介します。

目次[開く]

F5アタックとは?仕組みや手口を解説

「F5アタック」とは「F5」キーを繰り返し押して再読み込みさせることで負荷をかけ、Webサイトをダウンさせる攻撃です。

WindowsのPCはキーボードの「F5」キーを押すと、Webサイトを再読み込み(リロード)できます。

Webサイトのページが更新されても、履歴が古いと新しいページが反映されません。

自分の見ているページが古い状態の場合、「F5」キーを押すことで新しいページに切り替えられます。

F5アタックはこうした「F5」キーの性質を悪用したものです。

次は誰でも簡単にできるF5アタックの手口とはどのようなものなのか、見ていきましょう。

F5アタックの手口

Windowsの PCで「F5」キーを押すと、Webサイトに再読み込みのリクエストが送られます。

リクエストが5千回・1万回となるとその数だけ再読み込みのリクエストが送られ、負荷に耐えられなくなりダウンするのです。

「いたずらしてやろう」と、軽い気持ちでF5アタックをする人もいます。

誰でも簡単にできるF5アタックですが、被害が大きいので厄介です。

あなたの会社が、F5アタックによるDoS攻撃やDDoS攻撃の被害に遭うこともあり得ます。

想定される被害の内容を知り、早めに対策することが重要です。

F5アタックで想定される被害とは?

ここではF5アタックで攻撃されるとどんな被害に遭うのか見ていきましょう。

システムやサーバーのダウン

攻撃者が「F5」キーを何度も押すことで、サーバーはページの再読み込みを繰り返します。

すると負荷が増え続けてサーバーがダウンし、Webサイトは表示されなくなり、アクセスしていた他の顧客がサービスを利用できなくなります。

サービス停止による利益損失

F5アタックによってWebサイトがダウンすると、サービス停止に追い込まれます。

サービスが停止している間は利益を得られません。

Webサイトの復旧には莫大な費用が発生するため被害が大きくなります。

サービスの信用低下

F5アタックでサービス停止してしまうと、利用者の信頼を失います。

ページの表示に時間がかかると、利用者はそのサイトから離れてしまうでしょう。

インターネット上には同様のサービスが数多くあるため、利用者は重いサイトから離脱します。

最悪の場合は怒りを買い、二度とそのサイトには戻ってこないでしょう。

F5アタックから身を守るためにはどのような被害が起きているのか知り、早急に対策をしなくてはなりません。

ここからはF5アタックの被害事例をご紹介します。

F5アタックの被害事例

F5アタックによって海外から攻撃されたり、有名企業が狙われるなど被害が多発しています。

「2ちゃんねる(現5ちゃんねる)」の利益損失の被害は、F5アタック攻撃の脅威がよくわかる事例です。

テレワークが増えたこともあり、企業だけでなく自宅のPCを狙うケースも増加。

「自分には関係ない」とは思わず、これからご紹介する最新の攻撃事例を知り、対策を考えておく必要があります。

2010年:韓国人による2ちゃんねるへのサイバーテロ事件

2010年韓国人のユーザーにより、F5アタックと攻撃用プログラムを合わせた「2ちゃんねる」へのサイバー攻撃が発生。

攻撃は数万~数十万回の規模で行われました。

この攻撃によって「2ちゃんねる」のサーバーがダウンし、保存されたデータが読めなくなる被害が起きています。

「2ちゃんねる」のサーバー管理を担当する米国PIE社のサーバーにも被害が及び、米政府重要機関のサーバーでも被害が発生しました。

「2ちゃんねる」の被害額は日本円で約2億2千万円にも上り、日本だけでなく米国にまで被害が及んだ、F5アタックの怖さを物語る事例です。

2016年:ヨドバシカメラら「DDoS攻撃」被害が多発

日本の大手企業複数が「DDoS攻撃」の被害に遭った事例です。

複数のPCから攻撃相手のPCや通信機器に大量の不正なデータを送りつけ、相手のPCをダウンさせること。「DDoS攻撃」は複数のPCから、「DoS攻撃」は1台のPCから攻撃する。F5アタックは「DoS攻撃」の一種。

詳しくはこちら『【DoS攻撃・DDoS攻撃】とは?その攻撃内容と効果的な対策法』

2016年「ヨドバシカメラ」「技術評論社」「さくらインターネット」「はてな」「ニコニコ大百科」など、20以上のWebサイトが「DDoS攻撃」を受け、Webサイトにつながりにくくなる症状が発生。

犯人は掲示板に犯行を予告し、被害に遭った企業側はある程度の情報は得られていたものの、犯人の特定には至っていません。

企業側はIPアドレス変更などの対策を行いましたが、すぐに攻撃が再開され再び被害に遭っています。

「DDoS攻撃」は攻撃者が一見正常な通信をしているように操作できるため、技術的な事前対策が難しいサイバー攻撃です。

アクセスが集中してWebサイトが重くなったのか、攻撃されて重くなったのか、判断が難しいのです。

ただしセキュリティ技術の向上により、通常のDDoS攻撃ならば「少し負荷が多い」程度でやり過ごすこともできるようになりました。

大手企業でもこのような被害に遭っているので、対策しなければ攻撃者に狙われるでしょう。

Webサイトがダウンすると信頼を失い、利益損失につながります。

最悪の場合は企業倒産も起こり得るでしょう。

そうした事態を避けるため、早急にF5アタックの対策をしなければなりません。

F5アタックの対策法

F5アタックの怖さは被害に遭うとWebサイトがダウンするため、顧客が逃げる可能性があることです。

「ヨドバシカメラ」の事例を見てもわかるように、対策していれば企業はたとえ攻撃を受けても少ない被害で済みます。

被害を最小限に食い止めるためにも、しっかりとした対策が必要です。

ここからはF5アタックの対策法をいくつかご紹介しましょう。

①同一IPからの連続アクセスを遮断

F5アタック対策の一つとして、同じIPアドレスからの継続的な再読み込みを遮断する方法があります。

連続して再読み込みをする特定のIPアドレスを、ブラックリストに載せるのも効果的です。

再読み込みは悪意なくやっているのか、攻撃目的でやっているのか、区別が難しい時もあるでしょう。

人気のあるWebサイトなどはアクセスが集中しサーバーにつながりにくくなるため、悪意がなくてもユーザーが再読み込みする場合があります。

このような場合もF5アタックとみなしサービス停止をすると、利益損失につながる恐れがあるため注意が必要です。

②ネットワークの監視や検知

監視システムによって、アクセスが集中しているページやIPアドレスの観察をします。

ネットワークの監視や検知を行うことで、F5アタックによるサーバーの負荷の増加を見つけやすくなります。

異常な動きがあった時、アラートが出る仕組みにしておくと効果的です。

アクセスの集中が通常のユーザーと攻撃者どちらによるものなのか判断し、F5アタックに備えた対策を素早くできるようにしておくことも大切です。

③WAFによるDDoS対策

「WAF」とは「Web Application Firewall」の略で、Webアプリケーションを守るためのセキュリティシステムです。

「WAF」の導入によって、F5アタックの攻撃からWebサイトを守ります。

近頃ではインターネットを活用する企業が増加していますが、適切なセキュリティ対策をしている企業は少なく、F5アタックを含めたDDoS攻撃から狙われやすい環境となっています。

「WAF」の導入はDDoS攻撃によるサイト停止やサービス妨害から、身を守るために大きな助けとなるでしょう。

④オールインワンで安心!「Cyber Box Pro」

F5アタックには脆弱性をあぶり出し、マルウェアを検知してくれる多機能なセキュリティ製品が有効でしょう。

F5アタック対策に「Cyber Box Pro」を採用するのもおすすめです。

F5アタックを含むDDoS攻撃によりネットワークトラフィックが異常に増大する可能性があります。

Cyber Box Proはそのような異常なデータ量を検知しWEBサイトがダウンすることから防御します。

Cyber Box Proは「バックアップ」「ログ管理」「セキュリティ」が一つになった、オールインワンのセキュリティ商品です。

個々にそろえるより便利で、コストも大幅に抑えられます。

・ネットワーク通信を検査

・ダウンロード処理の不整合をチェック

・ウイルスが侵入しそうなところを検査

・メモリー上で不審なプログラムコードをあぶりだす

・マルウェアの中心的なサーバーとの通信状態を明らかにする

・詳細な分析の実行と悪意のある振る舞いの特性を識別

・マルウェアが実行しそうな挙動がないかチェック

・プログラムを実行させ異常な挙動がないかチェック

・膨大に増殖する亜種を検知

万全な対策をすることで、F5アタックの被害を最小限に抑えられます。

まとめ

F5アタックについて学んだので、対策をしないと「2ちゃんねる」のように甚大な被害に遭うことがよく分かりました。

おっしゃる通りです。F5アタックは誰でも簡単にでき防御が難しいのですが、セキュリティ対策をしっかりやることで被害を最小限に抑えられます。

F5アタックをする人はいたずら気分でやっていることもあるのですが、これは犯罪行為なのです。

攻撃を受ける前にネットワークの監視によりセキュリティ対策をしっかりすることで、悪意のあるユーザーなのか大事なユーザーなのかを判断するのは大切です。

対策をすること自体が大事なユーザーを守ることにつながります。

「ヨドバシカメラ」の例を見ても分かるように、少しでもセキュリティ対策をしておけば被害は最小限にとどめられます。

「2ちゃんねる」のように被害に遭ってから動くのでは利益損失となり、運が悪ければ倒産もありえます。

あなたの会社は大丈夫でしょうか?

セキュリティホールがある場合は攻撃者に狙われます。

F5アタックを受ける前に万全の対策を行い、被害を最小限に食い止めましょう。

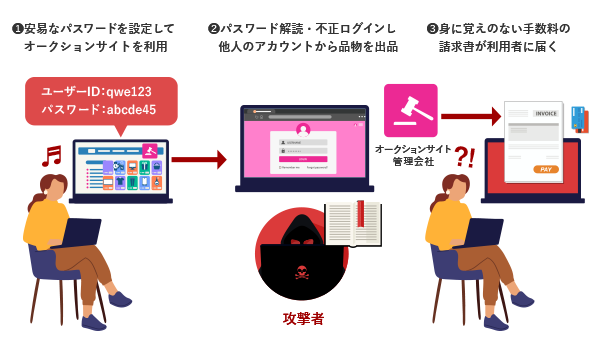

]]>覚えやすくするため、パスワードに好きな人物名や食べ物の名前を入れていませんか?

企業なら主な業務名や企業理念をパスワードに使う場合もあるでしょう。

その心理を利用した攻撃が辞書攻撃です。

辞書攻撃は年々増加しており、誰でも攻撃できるツールも公開されています。

辞書攻撃で不正ログインされないようにするには、ランダムな文字列をパスワードに指定するのが一番です。

辞書攻撃とは何か、パスワードを利用した他の攻撃との違い、過去の事例や対策についてご紹介します。

目次[開く]

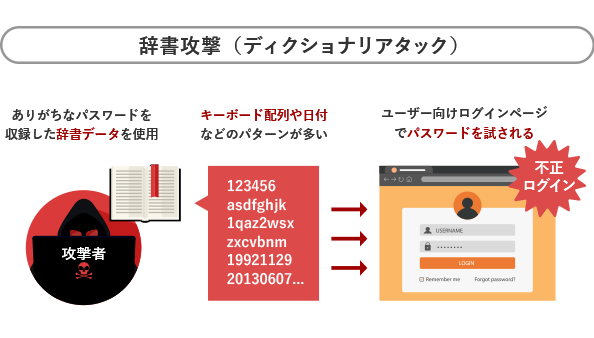

辞書攻撃とは?

辞書攻撃とはパスワードやメールアドレスなどの文字列を割り出すため、辞書に記載されている単語を片っ端から組み合わせて試す攻撃手法です。

辞書攻撃とはパスワードやメールアドレスなどの文字列を割り出すため、辞書に記載されている単語を片っ端から組み合わせて試す攻撃手法です。

例えばケーキ屋さんは「cakepresent」、建築会社は「buildingsupport」がパスワードだとします。

お店や会社にちなんだ単語を入れがちですが、このようなパスワードは辞書攻撃で突破されやすいので控えた方がいいでしょう。

単語だけではなく規則性のある文字列も危険です。

セキュリティ会社「NordPass」の調査によれば、2020年にサイバー犯罪者に破られ不正ログインされたパスワードには、以下が多かったとの結果が出ています。

- 123456

- 123456789

- picture1

- password

- 12345678

数字やアルファベットを順番に並べただけの文字列や、初期パスワードのままの文字列は非常に危険です。

同じパスワードを他サイトでも使い回していませんか?

使っています・・・。もしどこかのサイトでパスワードが突破されたら、他のサイトでも不正ログインされる危険性が高いってことですよね・・・。

ブルートフォース攻撃・パスワードリスト攻撃との違い

【ブルートフォース攻撃】

英字の大文字と小文字・数字を、1文字ずつ組み合わせる攻撃手口。

例えば3桁の0〜9の数字を入力する暗証番号なら、10 × 10 × 10 =1,000通りの組み合わせを試すわけです。

【パスワードリスト攻撃】

あらかじめ違法な手段で入手したログイン情報を使用し、持ち主になりすます。

ログイン画面から堂々とログインするため、不正ログインだと検知しづらい攻撃です。

パスワードを悪用した攻撃には他にも種類があります。

「パスワードスプレー攻撃とは?種類や手口・万全な対策法を解説!」にわかりやすくまとめていますので、ぜひご覧ください。

辞書攻撃の被害に遭った過去の事例

辞書攻撃による過去に起きた事例を2つご紹介します。

どちらも身の回りで起きた出来事です。

SNSに不正アクセスされ画像が流出

ある女性が新しくSNSを始めようとアカウントを作成し、覚えやすいようパスワードに好きな言葉を設定しました。

ある日SNSサポートから「たった今、アカウントのログインを確認しました。」とメールが届きます。

しかし女性には身に覚えがありません。

辞書攻撃によりパスワードがバレて、不正アクセスされたのです。

後日SNS上で繋がる友人たちへ知らない人から友達申請があり、女性が保存する画像が大量に送られました。

メールアカウントが乗っ取られスパムメールの送信元に

仕事で利用するメールソフトのパスワードを変更するよう、お知らせが来ました。

2ヶ月に1回は変更しなければならず、面倒なので「password2021」にします。

すると仕事の関係者や取引先から、自身のアドレスが送信元のスパムメールが大量に送られてくると連絡が入りました。

メールアカウントが辞書攻撃によって乗っ取られ、スパムメールの送信元にされたのです。

仕事の顧客や取引先を巻き込んだ場合、会社の信用を失います。すぐに分かるようなパスワードは設定しないでくださいね。

辞書攻撃に効果的な対策4選

辞書攻撃で不正アクセスされないためには、きちんと対策しましょう。

1つ目の対策法はサイトの利用者側でも運営者側でもできます。

規則性を持たない文字列に設定

パスワードは「規則性を持たない文字列」に設定しましょう。

表1-1: 使用できる文字数と入力桁数によるパスワードの最大解読時間

| 使用する文字の種類 | 使用できる 文字数 |

最大解読時間 | |||

| 入力桁数 | |||||

| 4桁 | 6桁 | 8桁 | 10桁 | ||

| 英字(大文字、小文字区別無) | 26 | 約3秒 | 約37分 | 約17日 | 約32年 |

| 英字(大文字、小文字区別有)+数字 | 62 | 約2分 | 約5日 | 約50年 | 約20万年 |

| 英字(大文字、小文字区別有)+数字+記号 | 93 | 約9分 | 約54日 | 約1千年 | 約1千万年 |

コンピュータウイルス・不正アクセスの届出状況[2008年9月分および第3四半期]について:IPA 独立行政法人 情報処理推進機構より引用

上の表からもわかるように、パスワードの設定でよく利用される「8桁の英字(大文字・小文字区別有)・数字」のランダムな組み合わせなら、パスワードを暴くまでに約50年はかかります。

これはほぼ破られないことを意味するので、英字の大文字と小文字と数字が使用できる場合は必ず3つとも使用しましょう。

「規則性を持たない文字列」なので単語は入れてはいけません。

ランダムなパスワードを決めるおすすめの方法は、ツールを使うことです。

「パスワード 作成」で検索すれば、ランダムな文字列のパスワードを無料で簡単に作成できるツールがありますので、それを使いパスワードを決めましょう。

画像認証の導入

引用元:Help Center

辞書攻撃は主にコンピュータが自動で単語を組み合わせ、ログイン画面に入力します。

そのため「画像認証」を導入し、コンピュータがログインできない仕様にしましょう。

見たことあります!これはコンピュータには判断できないのですか?

できません。コンピュータはあくまで同じ作業を繰り返すことに特化しているので、判断することは苦手なのです。

アカウントのロック

辞書攻撃は辞書に記載された単語を片っ端から組み合わせて、ログインを試みます。

そのためパスワードを複数回間違えたらアカウントにロックがかかるように設定し、不正アクセスを防ぎましょう。

アカウントにロックがかかったあと、数時間経たなければ再びログインできなくするのが望ましいです。

アクセスログの監視

「アクセスログ」の監視も不正アクセスの早期発見に役立ちます。

いつ誰がソフトやサービスにログインしたか、記録を残せるのが「アクセスログ」です。

まず平常時のアクセスログを把握。

正常時と比較し、異常なログがないか確認。

異常な数のログイン試行や許可していないパソコンからのアクセスを発見した場合、アカウントにロックをかけるなどの対策をします。

辞書攻撃の対策におすすめのセキュリティ対策商品

辞書攻撃はランダムな文字列を組み合わせたパスワードを設定すれば、ある程度防げます。

そのため優れた技術が濃縮されたセキュリティ対策商品を導入するのがおすすめです。

「パスワードマネージャー」でパスワードを徹底管理・自動入力

パスワードを複雑に!使い回さない!しっかり管理!

わかってはいますが、これらは非常に面倒です。

そんなときは「トレンドマイクロ パスワードマネージャー」がおすすめです。

【パスワードマネージャーの機能】

・「パスワード生成ツール」で強固なパスワードを自動で生成

・ID / パスワードをクラウド上で管理し、どの端末からでも確認可能

・利用者の個人情報がダークウェブに流れていないか確認

・すでにダークウェブに流れてしまった個人情報を探し、変更すべきログイン情報をアラートで通知

・ログイン時IDとパスワードを自動で入力

ログインするときはいつもメモソフトやメモ帳アプリから、IDとパスワードをコピペしていました。

「パスワードマネージャー」が自動で入力してくれるので、その作業も不要になりますよ。

パスワードに関する「やらなきゃいけないけど面倒臭い」を全て解決してくれるのが、「トレンドマイクロ パスワードマネージャー」です。

「Cyber Box Pro」で企業のセキュリティをオールカバー

パスワードが万が一漏れても対策をとっておくと、さらに安心です。

そこでおすすめなのが、許可していない人の立ち入りをブロックしてくれる「Cyber Box Pro」。

【「Cyber Box Pro」の心強い機能】

・多くの企業が採用しているウイルス対策ソフト「ESET」が含まれている

・「ESET」と「Cyber Box Pro」2つの機能がウイルスを検知

・IDS(不正侵入検知システム)機能付き

・外部からの遠隔操作を全てブロック

・社内ネットワークや社員専用サイトへの不正アクセスを監視

・当製品1台だけで役員のPCおよび社員全員のセキュリティ管理が可能

・複数の拠点の操作ログを一度に監視・管理

さまざまなサイバー攻撃に対しそれぞれ対策すると、高額な費用がかかります。

その点「Cyber Box Pro」はあらゆるサイバー攻撃をブロックしてくれるオールインワンパッケージなので、たった1台で済むのです。

まとめ

辞書攻撃は辞書に記載された単語を片っ端から試し、パスワードを見つける攻撃手法です。

新しく購入したソフトやサービスにログインするとき、初期パスワードのまま変更しないのは非常に危険です。

実際に不正アクセスされたアカウントのほとんどが、初期パスワードのままだったと調査会社が発表しています。

パスワードを設定する際、規則性を持たない文字列で設定すれば辞書攻撃に遭うことはなくなるといえるでしょう。

しかし複雑なパスワードは覚えられないうえ、忘れたときに面倒です。

パスワードを管理し漏洩させないよう、ツールを活用しましょう。

]]>合成という意味では同じですが、ディープフェイクは偽の動画や音声をAIの学習機能を用いて作成する技術です。

残念なことにディープフェイクの技術が悪用されるケースが近年増加しているのです。

その被害はテレビで活躍している女性芸能人や一般女性の被害者が急増しており実際に逮捕者も出ています。

さらに政治や経済の場でディープフェイクが悪用されれば社会的な信用を失うほか、安全保障上の問題が発生する危険もあります。

この記事ではディープフェイクを作成する仕組みや見破る技術などを分かりやすくお話ししていきます。

目次[開く]

ディープフェイクとは?

ディープフェイクとは『人口知能(AI)の高度な学習機能を応用して、偽物(フェイク)の動画や音声を作る技術』を指し、作成される動画と音声は以下のように呼ばれます。

音声:フェイクボイス

ディープフェイクを作成する仕組みとは?

ディープフェイクの作成は実はそんなに難しくありません。

ここからは簡単にフェイクビデオを作る仕組みをご紹介しますね。

ここでは元々の動画に写っている人物の顔に、ディープラーニングの学習機能を用いて他人の顔にすり替えていく手順をお話ししていきます。

例えば元々の動画に写っている人物をAさん、すり替える人物をBさんとした場合、まずAさんの顔を数万程度のパーツに細分化するのと同時にAさんBさんの顔写真を大量に準備します。

それからディープラーニングの学習機能を用いてAさん・Bさんの顔を学習させていき、Aさんの表情に合わせてBさんの顔のパーツを組み込みます。

そうすると元々の動画に写っていたAさんの表情一つひとつに合わせて、すり替えたBさんの顔のパーツが自然に動くようになります。それに合わせて音声もコンピューターが細かく制御し、Aさんが元々の動画で行っていない顔の表情や話していないことを発言させることができるのです。

今ではディープフェイクが作成できるツール・アプリが配信され、ある程度の知識があれば容易に作成できます。

・Deepfakes web β(作成サービス)

・Xpression(iOS)

・Doublicat(iOS・Android)

上記のツール・アプリを利用したディープフェイクは完成度が高く、偽物だと気付くのが難しいといわれています。

ディープフェイクが近年急速に拡大したワケ

ディープフェイクが登場し注目されだしたのは2017年頃です。

しかし、偽動画や画像を作成する行為は実は「アイコラージュ」という形で以前から行われています。

ただ、「アイコラージュ」の画像や動画の加工には高度な専門知識が必要になるため、専門職でなければ作成できませんでした。

それが現在では人口知能(AI)が急速に発達し、ディープラーニングによる高度な学習機能が身近に利用できるようになったことでディープフェイクが急速に普及したのです。

さらに今では、若者を中心に利用者が激増しているSNSやYouTubeといったソーシャルメディアの普及もディープフェイクの拡大に拍車をかけているといわれています。

フェイクビデオ攻撃による被害事例

ディープフェイクが普及してどんな被害が出ていますか?最近だとYouTuberとか被害を受けてそうですよね。

もちろんすべて悪意ある目的でディープフェイクの技術が使われているワケではありません。しかし残念なことに、近年は悪意ある目的で利用されるケースが目立ちます。

その中でとくに多い事例が、冒頭のニュースでご紹介したような女優やアイドルなど女性芸能人が被害を受けているアダルト動画との合成です。

海外では2017年にハリウッド女優のエマ・ワトソンさんが被害を受けたのは有名ですが、日本国内でも200人以上の女性芸能人が被害に遭っているといわれています。

さらに近年は芸能人だけではなく、先程ご紹介したツール・アプリが普及したことで、一般女性もいかがわしい動画と合成したフェイクビデオの被害に遭うケースが増加しているのです。

しかし芸能人や女性への被害だけでなくそれ以上に問題視されているのが、政治やビジネスにおけるフェイクビデオ攻撃です。

実際に世界中に拡散した有名なフェイクビデオを2例ご紹介します。

オバマ前大統領の演説動画(2018年)

2018年4月にYouTubeに公開されたアメリカのオバマ前大統領の演説動画のフェイクビデオです。

最も有名なフェイクビデオで現在も閲覧できますが、800万回以上再生されています。

全体で1分13秒の短い動画ですが、開始から20秒過ぎたときオバマ前大統領が「トランプ大統領は救いようのないマヌケだ(President Trump is a complete and total dipshit)」と発言しています。

それから36秒後に画面が2分割され映画監督の「ジョーダン・ヒール」が右側の画面に登場します。

実はこれはジョーダン・ヒール氏が作成したフェイクビデオで、ディープフェイクの脅威を世界に知らせるために制作したものになります。

Facebook CEOザッカーバーグ氏のフェイクビデオ(2019年)

引用元:BBCニュース

2019年6月にinstagramにアップロードされたFacebookのCEO「ザッカーバーグ」氏のフェイクビデオです。

動画はこちら→https://www.instagram.com/p/ByaVigGFP2U/?utm_source=ig_embed&utm_campaign=embed_video_watch_again

動画自体は16秒と短く自動リピートされます。

この動画の中でザッカーバーグ氏は「大量の個人データを手に入れた者が未来も手に入れると『スペクター』に教えてもらった」などと発言していますが、すべてディープフェイクによるフェイクビデオになります。

実はこのフェイクビデオはイギリスで開催された「スペクター」という芸術イベントの作品として製作されたもので、ザッカーバーグ氏の顔と俳優の声を合成して作成されたものです。

ともにディープフェイクの脅威を知らしめるために作成されたものですが、普通に見ているだけではフェイクビデオなのか見破るのは困難だといえます。

フェイクビデオ攻撃の被害を防ぐための対策とは?

さっきの2つの動画ともに偽物だと分かっていても本物に見えますが、フェイクビデオを見破る方法なんてあるんですか?

ディープフェイク対策は色々な専門家が研究を進めています。ここでは現在開発が進められているフェイクビデオ攻撃を見破るための技術を2つご紹介します。

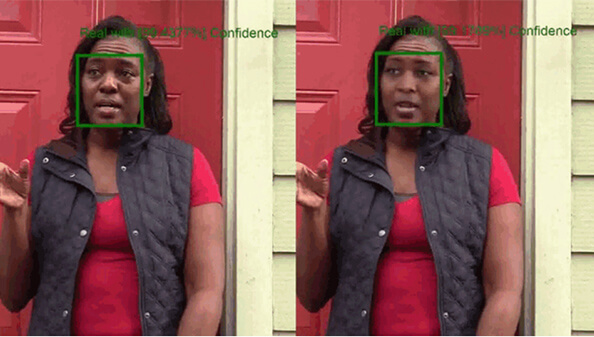

ディープフェイクへの対策は「瞬き(まばたき)」?

フェイクビデオは見破るのが困難と言われるほど精巧な動画ですが、実は欠陥が多いといいます。

そこで近年フェイクビデオの欠陥をニューヨーク州立大学の研究チームが発見し、AIを活用したフェイクビデオを見破る技術の開発が進められています。

具体的に説明すると、研究チームがフェイクビデオの欠陥として注目したのが人の「瞬き(まばたき)」です。

人は通常1分間に平均17回瞬きをしています。

しかしディープフェイクで作りだされる偽物の人物はほとんど瞬きをしないといわれています。

その理由はフェイクビデオを作成するときAIに学習(ディープラーニング)させるのが目を開いた状態の写真だからです。

写真を撮影するとき誰でも目を開いた状態で写りますよね。

そうなればフェイクビデオを作成するときも目を開いた状態の顔しか学習できないため、フェイクビデオの欠陥としてほとんど瞬きをしない人物ができあがるのです。

瞬きでフェイクビデオを見破る技術は現在研究が進められており、完成すれば高い確率で見破れる可能性があります。

なるほど~瞬きしないのも納得ですね。それで瞬きでフェイクビデオを見破る技術は私たちでも使えるんですか?

この技術が市場に出回るのは少し遅くなりそうですが、フェイクビデオの疑いがあるときは登場人物の瞬きに注目してみましょう。

ほとんど瞬きをしなければフェイクビデオの可能性が高いといえます。

ディープフェイク対策ツール「Video Authenticator」の活用

2020年9月にMicrosoftからディープフェイクが検出できるツールとして「Video Authenticator」が発表されました。

このツールを使えば社会的に不適切なフェイクビデオの拡散を防ぐことが可能になるといわれています。

Video Authenticatorは写真と動画の分析が可能で、人間では認識できない色の違いなどの違和感を検出します。

「Video Authenticator」であれば検出した結果を信頼性スコアと実際の人物である確率を算出して、フレームごとにリアルタイムで確率などの数値を表示します。

現在「Video Authenticator」はReality Defender 2020で利用可能になっていますが、今後一般向けに流通するのではないでしょうか。

まとめ

ディープフェイクは人口知能(AI)の高度な学習機能(ディープラーニング)を応用した最先端のサイバー攻撃です。

2017年頃から急速に被害が拡大し、女性芸能人を中心に国内で200人以上の被害者がでています。

さらに政治や経済の場でも被害が懸念され、世界的な安全保障問題や企業経営に悪影響を与える危険もあるのです。

しかしディープフェイクには多くの欠陥があり、その中で人の「瞬き」が注目され見破る技術の開発が進められています。

だれもがディープフェイクを見破れる技術を使える時代も、そう遠くはないのかもしれません。

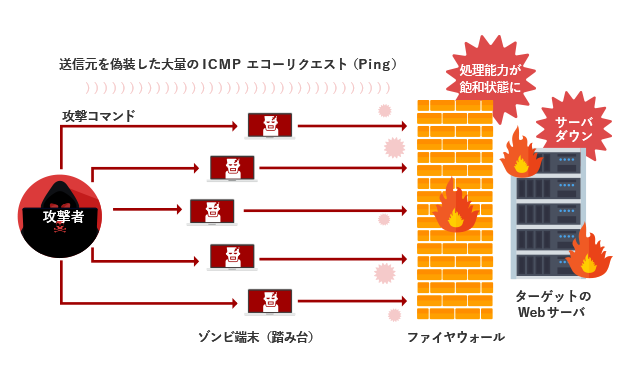

]]>「Pingフラッド攻撃」は「ICMPフラッド攻撃」とも呼ばれ、サイトへの大量のアクセスを集中させて、サーバーやサイトをダウンさせる(見られなくする)攻撃です。

こうした「Pingフラッド攻撃」の目的は人によって様々で、

「金銭を手に入れる目的」

「政治/軍事的な目的」

などが主な目的だといわれています。

こうした無差別な「Pingフラッド攻撃」は標的になる可能性は誰にでもあるので、セキュリティ対策は必須といえます。

なのでこの記事では「Pingフラッド攻撃」が何なのか、仕組みや被害事例などを紹介し、対策法もお伝えしていきます。

「Pingフラッド攻撃」を知り、対策したい方は必見です。

目次[開く]

Ping(ICMP)フラッド攻撃とは?仕組みや手口を解説

Ping(ICMP)フラッド攻撃って具体的にはどんな攻撃なんですか?

Pingフラッド攻撃を理解するためには、まず「ICMP」をお伝えしていきます。

「ICMP」とは通信を使うときの共通の決まり事(通信プロトコル)で、インターネットがつながっているかどうかを確認するためのものです。

「通信プロトコル」はイメージとして、現実世界の「共通の言語」といえます。

通信できているか否か確認する際に、PCメーカーごとに違う言語でおこなうと大変です。

そのため共通の取り決めを作ることで、やり取りができるようにします。

なのでPingフラッド攻撃はICMPの決まり通りに情報をやり取りして、通信相手とつながっているか確認できるもので、よく使われるのが「エコーリクエスト」と「エコー応答」です。

では実際にPingフラッド攻撃の手口について見ていきましょう。

Pingフラッド攻撃の手口

Pingフラッド攻撃の手口とは、

- 攻撃対象者に複数のデバイスから、大量のICMPエコーリクエストパケットを送信

- 攻撃対象者はリクエストに対するエコー応答を、それぞれのデバイスに送信

とてもシンプルな方法ですがデバイスの数が多ければ多いほど、サーバーの処理が間に合わなくなりダウンしてしまうのです。

Pingフラッド攻撃はシンプルな攻撃ですが、しっかりと対策しないと大きな被害を受けてしまいます。まずは被害事例をお伝えしてその後、対策法を言っていきます。

Ping(ICMP)フラッド攻撃の事例

Ping(ICMP)フラッド攻撃を知るためには、「DoS攻撃」と「DDoS攻撃」を理解する必要があります。

1台のPCから攻撃相手のPCや通信機器に大量の不正なデータを送りつけ、相手のPCをダウンさせる攻撃。

複数のPCからサイバー攻撃を行うもの。

「DoS攻撃」よりさらに膨大なデータが送られることにより、攻撃相手に対し過剰な負担がかかるようになります。

Ping(ICMP)フラッド攻撃は「DoS攻撃」の一種ですが、攻撃が進化して対策が難しくなっています。攻撃に備えるためにも最新の攻撃事例を知って、対策を考えておく必要があります。

2016年:マルウェアの「Mirai」による攻撃

2016年米国のセキュリティジャーナリストBrian Krebs氏のブログ「Krebs on Security」が、史上最大規模のDDoS攻撃の被害に遭いサーバーがダウンしました。

この攻撃はルーターやWebカメラなどのネットワーク機能を備えた機器をターゲットにした、マルウェア「Mirai」によるものだと考えられています。

「Mirai」 は様々なネットワーク機器に感染を広げ、感染した機器は不正な命令を受け、DDoS攻撃を別の機器に対して行いました。

感染した機器が次々とDDoS攻撃を広げていったのです。

連鎖的に「Twitter」や「Spotify」のようなサービスも利用ができない状態となり、被害は世界中に広がったと言われています。

「Mirai」の攻撃によりサーバーがダウンしたため、サービスの停止と復旧への資金投資という見過ごせない被害を受けました。

2017年:仮想通貨取引所「Bitfinex(ビットフィネックス) 」へのDDoS攻撃

引用元:BITFINEX

2017年香港を拠点とする仮想通貨取引所「ビットフィネックス」のWebサイトが、2度にわたり DDoS攻撃の標的となり、サービスを一時停止する事件が発生。

ビットフィネックスの報告では、攻撃者は数十万に及ぶ新規口座を作る攻撃によってサーバーに負荷をかけ、復旧まで12時間を要しました。

ビットコインの相場が新たに高値を更新した時に攻撃が仕掛けられていることから、攻撃者が価格の操作で利益を上げようとしたのではないかとの疑いがあります。

2度にわたる攻撃の間に「瞬間暴落」が起こり、トレーダーの中には深刻な被害に遭った人もいます。

ビットフィネックスは対策を強化していますが、その後も度々DDoS攻撃の標的となっています。

さらにインターネット上で、多額の窃盗の被害も受けているようです。

トレーダー達は過去に同様の被害に遭ったマウントゴックスのように、ビットフィネックスが倒産するのではないかと恐れています。

ビットフィネックスはDDoS攻撃によりトレーダーの信用を失くし、ビジネス上では痛い失点となりました。

2018年:スクウェア・エニックスの「FFXIV」にDDoS攻撃

引用元:スクウェア・エニックス

スクウェア・エニックスは2018年、同社が展開する人気オンラインゲーム「ファイナルファンタジーXIV」がDDoS攻撃を受けていることを発表。

日本・北米・欧州全てのデータセンターにおいて、被害が発生しました。

被害は欧州のデータセンター向けのものが最大で、同時に数千人の接続が切れるなどが起きています。

また日本のデータセンターにも被害が生じ、ワールドから切断されたりログインに失敗したりなどの障害が発生したとのことです。

攻撃者はそれぞれの場所によって異なる攻撃パターンを用いていたため、同社も各攻撃に適した防御方法を試みました 。

同社は都度防御方法を変更し、その機能の切り替え時にサーバーメンテナンスが必要となり、ゲームの途中で通信の遅延も起こっています。

そのためDDoS攻撃によりスクウェア・エニックスは、ゲームの復旧に莫大な資金を費やす羽目になりました。

Ping(ICMP)フラッド攻撃の対策法

ビットフィネックスの例を見てもわかるとおり、一度狙われると何度も攻撃をされることもあるのでしっかりと対策をしましょう。

スクウェア・エニックスも最初に狙われたのは2005年ですが、2018年に再度攻撃を受けています。

最近はコロナでWebサイトを開く機会が多く、テレワークなどで利用するPCなどにも会社情報が入っているため、ターゲットにされています。

今後もますます増えてくるサイバー攻撃に対しては、しっかりとした対策が必須になってきます。ここからはPing(ICMP)フラッド攻撃対策の方法を、いくつかご紹介しましょう。

①WAFの導入

Ping(ICMP)フラッド攻撃への有効な対処法として「WAF」の導入がおすすめです。

「WAF」はコンテンツが保管されているネット上の、Web アプリケーションの前面に置かれるシステムのためセキュリティ効果が高く、外部からの攻撃に対し「強力な盾」として攻撃を防ぐことができます。

クラウド型WAFはPing(ICMP)フラッド攻撃だけでなく、Webアプリケーションの脆弱性を悪用するサイバー攻撃対策も可能です。

不正ログインはサイトの信用を含め、大ダメージになります。

対策せず大損害となる前に、しっかりと対策できているか見直してみましょう。

②特定のIPアドレスからのアクセス停止

「攻撃元が一つ」の単純な攻撃に対し、攻撃元のIPを特定したらアクセスを遮断する対策が効果的です。

そこでおすすめなのが「.htaccess(ドットエイチティーアクセス)」です。

「.htaccess」はIPアドレスによる制限を、Webサイトにかけることができるファイルです。

特定 IP アドレスのアクセスを停止する記述を「.htaccess」に行い、ファイルをWebサイトにアップロードします。

この方法で悪意を持った IP アドレスを、遮断することができます。

サイバー攻撃は海外からのアクセスが多くなっています。

攻撃を避けるため、海外からのアクセスのみ遮断してみるのも効果的です。

③ネットワークトラフィックの監視システムの導入

「トラフィック」とはインターネットで、一定時間内に送られるデータ量のことです。

アクセス数が増えることを、「トラフィックが増える」と言います。

アクセス数の増加によって、通信データ量も増加するためです 。

「ネットワークトラフィックの監視システム」はネットワークトラフィックの異常な増加を監視し、攻撃を仕掛けていると思われるIPからのアクセスをブロックできます。

Ping(ICMP)フラッド攻撃の被害が表面化する前に防ぐことができるので、かなり有効な対策です。

④オールインワンで安心!「CyberBoxPro」

Ping(ICMP)フラッド攻撃に「CyberBoxPro」を採用するのもおすすめです。

CyberBoxProは「バックアップ」「ログ管理」「セキュリティ」が一つになったオールインワンのセキュリティ商品なので、個々にそろえるより便利で、コストも大幅に抑えることが可能。

3つの機能により詳細な分析の実行と、悪意のある振る舞いの特性を識別し、Ping(ICMP)フラッド攻撃から守ります。

・パソコン内部のエミュレーターでプログラムを実行させ、異常な挙動がないかチェック

・亜種のマルウェアに共通する特徴を見つけ、照らし合わせて膨大に増殖する亜種を検知

「CyberBoxPro」はネットワーク通信を検査してウィークポイントに対する脅威をブロックし、ダウンロード書類の不整合をチェックして脆弱性への攻撃を遮断します。

ウイルスが侵入しそうなところを検査し、メモリー上で不審なプログラムコードをあぶりだし、マルウェアの中心的なサーバーとの通信状態を明らかにすることでPing(ICMP)フラッド攻撃を防ぎます。

まとめ

Ping(ICMP)フラッド攻撃について学んだら、ビットフィネックスのように顧客の信用を失う可能性もあるし、対策しないとマズイことがよく分かりました!

サイバー攻撃は内容も規模も巧妙になってきているので、今までのように「何か起こってからやればいい」という考え方では、通用しなくなっています。

ビットフィネックスと同様の被害に遭ったマウントゴックスは、トレーダーの信用をなくし倒産しています。

一度サイバー攻撃を受けると何度も襲われるように、悪循環に陥ります。

そのため被害に遭う前に対策をしておくことが、重要になってくるのです。

Ping(ICMP)フラッド攻撃を受けた時に起こる主な影響には、「経済的被害」「ネットワーク遅延」「サービス停止」があります。

その中で最も影響を及ぼすのが、「サービス停止」です。

サービス停止になることで、ユーザーがサービスにアクセスできなくなります。

サービスを提供する企業の業務を妨害することはもちろん、評判に関する悪影響も与えるでしょう。

Ping(ICMP)フラッド攻撃の対策は、主に二つです。

・日常的にはセキュリティソフトとツールを併用して、防衛すること

Ping(ICMP)フラッド攻撃はデータ改ざんを引き起こすような攻撃と比べて、軽いものと思われがちですが、復旧費用に膨大な費用がかかったり、信用を失うことで倒産する最悪な状況にもなりかねません。

そういった取り返しのつかない状況になる前に、未然に防ぐことができるものはしっかりと対策を施していきましょう!

]]>SQLインジェクション攻撃とは簡単に説明するとWebアプリケーションの脆弱性を突いて、「悪意のある行動をさせる」非常に悪質なサイバー攻撃のことです。

実際にSQLインジェクション攻撃を受けた企業では個人情報やクレジット情報が流出したり、顧客が悪意のあるサイトに誘導されたという事例もあります。

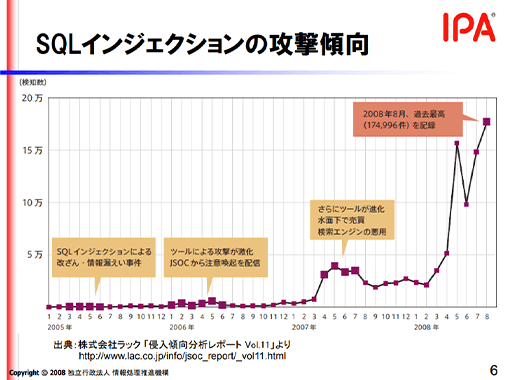

「SQLインジェクション攻撃傾向」を独立行政法人 情報処理推進機構(IPA)が発表しています。

特に検索エンジンからWEBサイトを悪用されることもあるので注意が必要です。

自社で運営しているWEBサイトが狙われる可能性も0ではありません。

今回は「SQLインジェクション攻撃」の内容と被害事例、おすすめの対策法をお伝えしていきます。

SQLインジェクション攻撃を知って対策しておきたい方は必見です。

目次[開く]

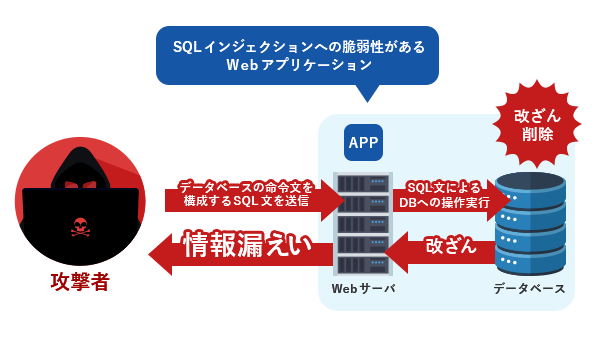

SQLインジェクション攻撃とは?

SQLインジェクション攻撃とはWEBサイトの書き換えをするプログラムを挿入(インジェクション)し、情報漏洩やデータの改ざんをを目的とする攻撃です。

ちなみにSQLとはデータベースのデータを更新・削除・検索などの作業をつかさどる部分です。

よく攻撃対象になるのはポータルサイト・ショッピングサイト・決済サイトなどがありますね。

SQLインジェクション攻撃の仕組み

SQLインジェクション攻撃ってどういう仕組みになっているんですか?

ECサイトで攻撃される場合を例にあげ、どのような仕組みか紹介しましょう。

ECサイト(通販サイト)のようにユーザーIDとパスワードを入力するようなフォームに、不正なSQLが入ってる文字列を入れるとします。このサイトのセキュリティが低い場合、正しいSQLと認識してしまい個人情報が入ってるデータベースを操作されてしまうのです。

こういった攻撃により、クレジットカード情報が盗まれたり、Webサイトが改ざんされて偽サイトに誘導されるということが起きてしまうのです。

SQLインジェクション攻撃を受けるとどうなる?

実際にSQLインジェクション攻撃を受けるとどうなってしまうんですか?

攻撃を受けると「情報漏洩」「Webサイトの改ざん」「不正ログイン」などの取り返しのつかない被害を受けてしまいます。一つずつ詳しくご紹介しましょう。

①情報漏洩

SQLインジェクションでどのような流れで情報漏洩が起きるんですか?

セキュリティ対策をしていないと、悪意ある攻撃者がアプリケーションに情報を盗む命令を出すと、本当にそれが実行されてしまいます。

Webサイトのデータベースには「ユーザーID」「パスワード」「クレジットカード情報」などの貴重な個人情報が入っています。

セキュリティ対策をしていないWebサイトで、悪意ある攻撃者が「データベースの会員情報を表示しなさい」とIDや名前を入れるフォームで入力すると簡単に実行されてしまうのです。

アプリケーションは間違った情報だと認識せずその命令が実行されてしまい、ユーザーの個人情報が全て奪われることになります。

そんなに簡単に個人情報が盗まれてしまうんですね…

その通りです。このような悪意ある攻撃者が今日もどこかのサイトを狙っているんです。なので最近はセキュリティ対策に力を入れる企業が増えているんですよ。

②Webサイトの改ざん

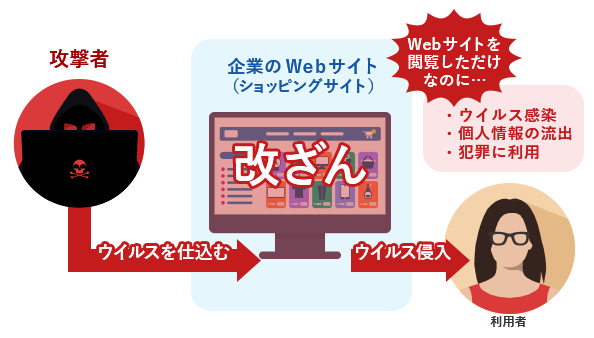

Webサイトが改ざんされるとウィルスを感染させるサイトに変えられてしまいます!

SQLインジェクションによってWebサイトの改ざんも可能になります。

有名なものはセミコロン「;」を使う例。

セミコロンを使ってSQLを連結し改ざんできてしまうのです。

改ざんされたWebサイトは表面からは正しいサイトのように見えます。

何も知らないユーザーはそのWebサイトにアクセスするだけで、ウィルスに感染させられてしまうのです。

それはサイトを見にきてくれた方たちにとって最悪な状況じゃないですか!?

そうなんです!強力なセキュリティ対策でSQLインジェクションの攻撃から守らなくてはなりません。

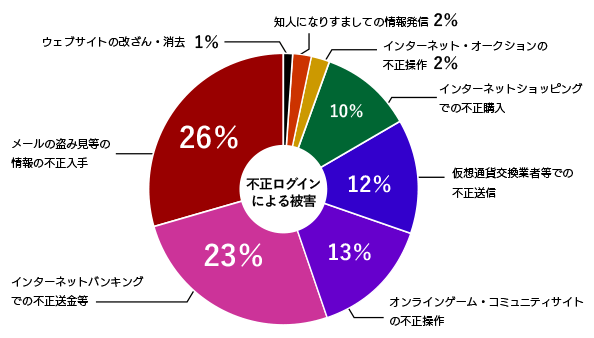

③不正ログイン

不正ログインされてしまうと、例えば、ショッピングサイトなどのIDとパスワードを勝手に変えられたりしてしまいます。

ほかにも以下のようなことがあります。

・インターネットバンキングでの不正送金等: 23%

・オンラインゲーム・コミュニティサイトの不正操作: 13%

・仮想通貨交換業者等での不正送信: 12%

・インターネットショッピングでの不正購入: 10%

・インターネット・オークションの不正操作 : 2%

・知人になりすましての情報発信: 2%

・ウェブサイトの改ざん・消去: 1%

不正にログインされるだけでこんなにも悪用されてしまうんですね…

そうなんです。ちなみに不正ログインの仕組みは、まず、悪意のある攻撃者は攻撃用の文字列に通常では入力しないコメントアウトを表す「–」を入力してログインします。

※コメントアウトとはコンピュータのプログラムで人間のために挿入された注釈のことです。

そのためコメントアウトはソースコードを無効にしてしまいます。

SQL文ではパスワードが一致するかどうかの条件文がありますが「–」を入力することによりコメントとして扱われてしまうのです。

パスワードが一致する条件が無効になるため、悪意ある攻撃者がログイン可能になるという仕組みです。

SQLインジェクション攻撃の被害事例

セキュリティ対策をしないとどんなに有名な企業でも被害にあってしまいます。ここでは、過去に起こった有名な3つの事例を見ていきましょう。

2011年「ソニー」7,700万人分の個人情報漏洩

2011年4月、ソニーグループが展開するゲーム用のサービス「PlayStation Network」に対する SQL インジェクションによる攻撃が行われ、約7,700人の個人情報を盗まれました。

個人情報は氏名・住所・e-mail アドレス・生年月日・PlayStation NetworkのIDとパスワード等です。

この事件によってソニーはセキュリティに強いデータセンターへの移行等、セキュリティの強化を行うことを余儀なくされました。

ユーザーのクレジットカードの再発行手数料の負担やPlayStation NetworkやQriocityのサービス停止による売上の減少など、企業としては見過ごせないような被害を被っています。

7,700人もの個人情報が盗まれるって怖いですね…

ソニーの不正アクセスは従来のファイアウォールの仕組みでは防御できず、そのためすぐには検知できなかったようです。防止するにはしっかりとしたセキュリティ対策が必要になってきます。

2019年「釣りビジョン」6万件以上の顧客情報漏洩

2019年1月、多くの釣り好きに愛されている「釣りビジョン」で会員のメールアドレスや氏名・住所など、6万件以上もの情報が盗まれました。

この事件により「釣りビジョン」は入力フォームの閉鎖を余儀なくされ、ユーザーからのプレゼント応募等はメールでやらざるを得なくなったのです。

釣りビジョンは第三者機関の厳しい審査を経て取得できる、プライバシーマーク (P マーク)を取得していました。

しかし十分な管理体制が整っている状況の中で発生したことから、これまで以上のセキュリティ対策が必要となっています。

セキュリティの管理体制やインフラを強化し、新技術の導入などの莫大な費用を負担する必要が生じたのです。

釣りビジョンの例を見ても、普通程度のセキュリティ対策では危ないということがよくわかると思います。

2020年「株式会社光言社」会員情報一部流出

2020年4月、出版・映像企画や販売を行う株式会社光言社の Web サイトに対し SQL インジェクション攻撃が行われ同サイトの会員情報が一部流出した可能性が判明しました。

流出した可能性があるのはメールアドレス・名前・住所・連絡先・会員番号等です。

光言社は既に不正アクセスの対策にWAFを導入してWebサイト開発管理体制の強化を行っています。

情報流出すると、顧客は信用できなくなり、会員をやめてしまいます。企業から見ても信用できない会社というイメージができて取引できない可能性があります。

SQLインジェクションの対策方法

事例を見てもこのSQLインジェクション攻撃の対策って可能なの?と感じますが対策はできるんですか?

いくつかあるので紹介しましょう。今まで以上にしっかりと対策をすることが必要です。

①想定している文字の入力だけを受け付ける

SQLインジェクション攻撃の仕組みでは入力フォームで想定している数字以外が入力されています。

そのため、アプリケーションが想定している文字以外が入らないように対策することが必要です。

入力された文字が想定外かどうかを確かめ、想定外の文字列の場合はエラーにしてデータベースに接続させないという方法があります。

②アカウントの権限を制限

SQL インジェクション攻撃を受けた場合に被害を減らす方法です。

サーバーのアカウントの権限は個人情報が入っているデータベース内を自由に閲覧したり編集できるようになっています。

この権限が大きければ悪意ある攻撃者がアカウント情報を持つと重要な情報が漏れてしまう可能性が高くなります。

そこで予め、Webサイトからデータベースに送信できる命令文を制限しておきます。

そうしたことで、攻撃者から悪意のあるSQL 文を送信されても被害を最小限に抑えることができます。

③WAF(ウェブアプリケーションファイアウォール)の導入

SQLインジェクションからサイトやアプリケーションを防御するために効果的なのがWAFの導入です。

WAFとはWeb Application Firewall(ウェブアプリケーションファイアウォール)です。

一般的なファイアウォールは外部ネットワークからの不正アクセスを検知し遮断することはできます。

しかしSQLインジェクションを防ぐことはできません。

なぜならSQLインジェクションはWebサイトへのアクセス自体は正常だからです。

ソニーもファイアウォールで対策はしていましたが、攻撃者がWebサイトへアクセスした後に不正なデータを送るという攻撃は防げなかったのです。

WAFはアクセス後のユーザーの行動が不正かどうかをチェックします。

通信内容を検査し不正なデータがレスポンスにないかどうかを検査してくれます。

ファイアウォールでは防ぎきれないSQLインジェクション攻撃を受けると、取引先や顧客情報の漏洩につながる危険性があります。

万全の対策としてWAFの導入も含めたセキュリティの強化が必要となります。

④オールインワンで安心!「CyberBox Pro」

WAFのほかに「CyberBox Pro」を採用するのも有効な手段となります。

CyberBox Pro は「バックアップ」「ログ管理」 「セキュリティ」が一つになったオールインワンのセキュリティアイテムです。

3つの機能により詳細な分析の実行と悪意のある振る舞いの特性を識別し、SQLインジェクション攻撃から守ります。

・パソコン内部のエミュレーターでプログラムを実行させ異常な挙動がないかチェックします

・亜種のマルウェアに共通する特徴を見つけ照らし合わせて膨大に増殖する亜種を検知します

CyberBox Proはネットワーク通信を検査して脆弱性への攻撃をブロックし、ダウンロード書類の不整合をチェックして脆弱性への攻撃をブロックします。

ウイルスの DNA 検査実行、メモリー上で不審な実行コードの検出、マルウェアの C & C サーバーとの通信の検出でSQLインジェクションの攻撃を防ぎます。

まとめ

SQLインジェクション攻撃と対策がよくわかりました。

これまでのファイアウォールが入っているからセキュリティは大丈夫という考えは通用しなくなっています。攻撃されてから対策するのではなく、攻撃される前に対策することが大事です。

会社のWebサイトで個人情報が流出すると大変なことになります。

漏れた個人情報はインターネット上の闇サイトで売買されています。

購入された個人情報を元にさらにサイバー攻撃の脅威にさらされるのです。

フィッシングサイトに誘導されたりマルウェアが添付されたメールを受け取ったり、クレジットカードが不正利用される可能性もあります。

個人情報を漏らした会社ということで企業の信用も著しく低下するでしょう。

ソニーの事例でわかるようにサイトの一時閉鎖も余儀なくされ、調査に追われ本来の仕事もできないような状態になります。

個人情報の漏洩は億単位の賠償金を支払うケースもあります。

これからの時代は現状のサイバー攻撃について把握し、未然に防ぐことができるものはしっかりと対策を施し、個人や会社・関連企業の未来を守っていくことがとても重要な時代に突入しているといえるでしょう。

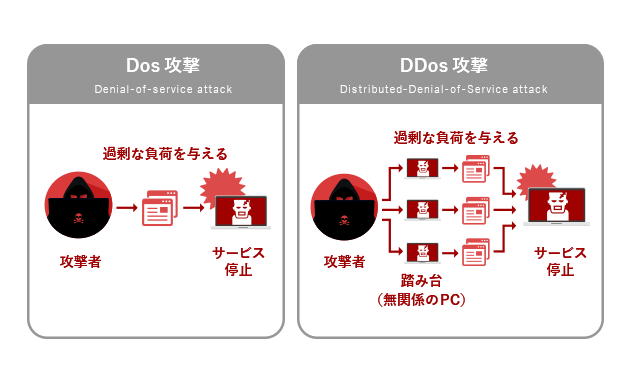

]]>簡単に説明するとサイト(ホームページ)にアクセスを集中させて、サーバーが耐えきれずにダウンする悪意ある攻撃です。

自社のサイトは小さいものだし、自分には関係ないと思いますが、あなたのサイトが狙われる可能性は十分にあります。

なので今回は「DoS攻撃」「DDoS攻撃」がどのようなものか、実際に起きた事例やおすすめの対策法・ツールをご紹介していきます。

目次[開く]

DoS攻撃の2種類の攻撃パターンとは?

DoS(ドス)攻撃は「Denial-of-Service attack」の略称で、「サービス拒否攻撃」という意味です。

「サービス拒否攻撃」と呼ばれる通り、DoS攻撃は企業などターゲットのサービスを意図的に妨害するサイバー攻撃です。

攻撃パターンは大きく2種類に分けられます。

・フラッド型

・脆弱性型

それでは具体的に「フラッド型」や「脆弱性型」がどんな攻撃なのか見ていきましょう。

「フラッド型」攻撃

「フラッド型」はターゲットのサイトやサーバーへ意図的に大量のデータを送りつけて、過剰に負荷をかけるDoS攻撃です。

攻撃を受けた被害者のサイトやサーバーは、トラフィック(一定時間内にネットワークで転送できるデータ量)が急激に増加。

その結果、過剰な負荷に耐えられなくなったサイトやサーバーがパンクし、アクセスに障害が発生してしまうのです。

この「フラッド型」DoS攻撃で簡単かつ強力な手口が、「F5アタック」と呼ばれる手法です。

パソコンのキーボードにある「F5」キーはブラウザのページ更新キーになっており、押すことでWEBページを再読み込みするリクエストが、サーバーに送信される仕組みになっています。

攻撃者はこの仕組みを悪用し、連続して「F5」キーを押すことでページの再読み込みリクエストを過剰に送りつけます。

最終的に受信するサイトやサーバーが過剰な負荷に耐えきれず、システムがダウンするのです。

「脆弱性型」攻撃

「脆弱性型」はターゲットのサーバーやシステムの脆弱性を狙って、攻撃を仕掛けるDoS攻撃になります。

攻撃者はシステムのセキュリティ上の欠陥に付け込み、不正処理を行なわせサービスを停止させようとするのです。

この「脆弱性型」には主に以下のような攻撃手法があります。

・LAND攻撃

・TearDrop攻撃

・Ping of Death攻撃

「フラッド型」と「脆弱性型」では、実際どちらの攻撃が多いんでしょうか?

F5アタックのようなフラッド型攻撃が多いですが、近年のDoS攻撃の傾向として、複数のパソコンを踏み台にして攻撃を行う「DDoS攻撃」が主流になっています。

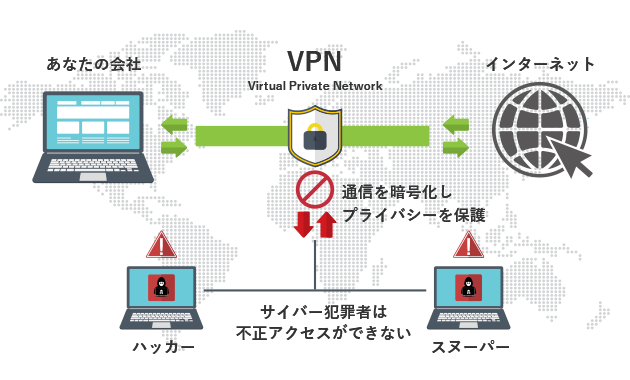

DDoS攻撃とは?DoS攻撃との違い

DDoS攻撃は「Distributed Denial of Service attack」の略語で、「分散型サービス拒否攻撃」になります。

グループで攻撃するのではなく、複数のパソコンから分散してDoS攻撃が行われます。

簡単に解説するとまず主犯の攻撃者が「トロイの木馬」などのコンピューターウイルスを利用して、複数台のパソコンを意図的に乗っ取ります。

乗っ取った複数のパソコンからターゲットのサイトやサーバーなどに対して、一斉にフラッド型DoS攻撃を仕掛けてシステムをパンクさせ、サービスを停止させる攻撃を実行するのです。

従来の「DoS攻撃」では1つのIPアドレスが使われていましたが、「DDoS攻撃」は不特定多数のIPアドレスから分散して仕掛けられるので、攻撃者の特定が困難だと言われています。

さらに攻撃パターンも従来の「DoS攻撃」よりバリエーションが豊富で、より対策の難易度を高めているのです。

乗っ取られたパソコンの所有者もDoS攻撃の踏み台にされている認識がないので、近年はDoS攻撃よりも厄介なサイバー攻撃として注意が呼びかけられています。

DDoS攻撃の主な攻撃パターン

DDoS攻撃にはおもに7種類の攻撃パターンがあり、以下のような被害があります。

・SYN・FINフラッド攻撃

・ACKフラッド攻撃

・UDPフラッド攻撃

・Slow HTTP DoS Attack

・HTTP GET/POST Flood攻撃

・Connection Exhaustion攻撃

・DNSフラッド攻撃

・経済的損失

・社会的な信用低下

・顧客離れ

攻撃を受ける業種によって想定される被害は異なりますが、一番の被害は何といってもサイトの停止もしくは遅延です。

それに伴い経済的な損失だけでなく顧客離れや信用低下まで生じてしまい、最終的に企業経営に甚大な悪影響を与えてしまう危険があります。

DoS攻撃・DDoS攻撃の被害事例

ここからはDoS・DDoS攻撃の被害事例をお伝えしていきます。こういった被害をおこす攻撃者の目的は以下のように想定されています。

・サービスの妨害(特定企業・官庁などへの個人的な恨み)

・嫌がらせ(愉快犯)

・脅迫(金銭の要求)

・抗議(社会的なメッセージの発信)

・陽動(ほかのサイバー攻撃の目くらまし)

DoS攻撃・DDoS攻撃は個人的な私怨や単純な嫌がらせを目的に、行われている傾向が強いようです。

その他にも金銭の奪取や抗議活動の一環として、行われるケースも多々あります。

また、ほかのサイバー攻撃の「目くらまし」として行われるケースもあり、DoS攻撃・DDoS攻撃の目的は多岐に渡ります。

尖閣諸島灯台接収事件(2005年)

2005年に発生した「中国鉄血連盟」と呼ばれるグループによるDDoS攻撃です。

昨今問題になっている尖閣諸島に関係する灯台接収への抗議活動の一環として、日本の首相官邸や内閣のWEBサイトに対しDDoS攻撃を行った事件です。

その結果、一時的に同WEBサイトへのアクセスがストップしました。

パレスチナ爆撃抗議事件(2012年)

2012年に発生した「Anonymous(アノニマス)」と呼ばれるグループが起こしたDDoS攻撃です。

イスラエル軍によるパレスチナのガザ地区への空爆に対する抗議のために行われ、イスラエル政府や銀行などを中心に600近くのWEBサイトがパンクし、アクセスなどがストップした有名な事件になります。

史上最悪!マルウェア「Mirai」のDDoS攻撃事件(2016年)

2016年に発生した「Mirai(ミライ)」と呼ばれるマルウェアを使った、史上最大最悪のDDoS攻撃です。

このDDoS攻撃は実に10万台規模の感染機器から一斉に通信が行われたとされていますが、ルーターやカメラ・ビデオレコーダーなどのIoT機器にまで感染が広がっています。

その結果、アメリカのセキュリティ情報サイトやDNSを提供する企業のサービスが停止するだけでなく、連鎖的にTwitterやNewYorkTimes紙・Netflixなどで通信障害が発生しています。

今回は特に有名なDDoS攻撃の事例をご紹介しましたが、世界規模でDoS攻撃やDDoS攻撃が行われ、大きな被害をもたらしています。

DoS攻撃・DDoS攻撃の被害を防ぐための効果的な対策法

では、DoS攻撃とDDoS攻撃に分けて、それぞれ簡単で効果的な対策法をご紹介しますね。

DoS攻撃:攻撃者のIPアドレスを特定して遮断する

DoS攻撃は攻撃者が単独で、1つのIPアドレスを使い攻撃を行っています。

対策法は単純に発信元のIPアドレスを特定して、そのIPアドレスからの接続を遮断するのが効果的です。

基本的にDoS攻撃はネットワークが繋がったパソコンから行われるので、IPアドレスの制限や遮断が効果的な対策になります。

このDoS攻撃を含めたサイバー攻撃は、海外のIPアドレスからのアクセスが多い傾向にあります。

そのため開設しているWEBサイトのアクセス状況によっては、日本国内のIPアドレスからのアクセスに限定する対策が効果的です。

海外のIPアドレスからのアクセスを制限することで、DoS攻撃などのサイバー攻撃によるリスクを軽減できます。

DDoS攻撃:対策ツール【WAF】の導入

DDoS攻撃は複数のパソコンから一斉に負荷をかけてくるので、DoS攻撃のようにIPアドレスの遮断・制限だけでは完全に防ぐことができません。

DDoS攻撃は複数のパソコンから一斉に負荷をかけてくるので、DoS攻撃のようにIPアドレスの遮断・制限だけでは完全に防ぐことができません。

そこでDDoS攻撃には対策ツールの導入が、抜本的な防御対策として効果的です。

その対策ツールの中で注目なのが「WAF」になります。

WAF(ワフ)は「Web Application Firewall」の略語で、名前にも入っている通りファイヤーウォールの一種です。

ネットワーク経由の「WEBアプリケーションの脆弱性を悪用した、サイバー攻撃」を防御するセキュリティツールになります。

WAFは従来のファイヤーウォールと違い、WEBアプリケーションの前面で機能するシステムです。

セキュリティ対策効果が高く「強力な楯」として、DDoS攻撃などのサイバー攻撃を未然に防いでくれます。

万が一システム内にウイルスが侵入したときも情報が外部に流出しないように、砦として活躍する優れものです。

WAFも今ではクラウド型サービスが提供されているので、コストや操作性を含めて導入しやすくなっています。

総合的なサイバー攻撃対策には「Cyber Box Pro」がおすすめ

DoS攻撃・DDoS攻撃の防御対策として「WAF」の導入が効果的ですが、あらゆるサイバー攻撃に対してトータルでセキュリティ対策を行いたい方には、「Cyber Box Pro」の導入がおすすめですよ。

「Cyber Box Pro」は3つのセキュリティをパックにした最強のセキュリティアイテムです。

- バックアップ:Air Back(PCやサーバーのデータをリアルタイムにバックアップ)

- ログ管理:LBアクセスログ2(PCの操作に関するログを簡単・確実に記録)

- セキュリティ:ESET(あらゆる脅威をブロックする総合セキュリティソフト)

ウイルス対策・情報漏洩・データ消失・勤怠管理など、「Cyber Box Pro」1台ですべて対応可能。

それぞれの対策に関わるコストが必要なくなるため、大幅なコスト削減と業務効率化が実現できます。

中でも「ESET」セキュリティソフトを採用することで、標的型攻撃や脆弱性攻撃・有害サイトへのアクセスによる被害など、あらゆるサイバー攻撃の脅威から守ってくれます。

会社のセキュリティ対策にお困りの方や強化を図りたい方は、ぜひ一度「Cyber Box Pro」をご覧ください。

まとめ

世界中で脅威となっているサイバー攻撃の中で、多くの被害を出しているのが「DoS攻撃・DDoS攻撃」です。

ターゲットのサイトやサーバーに対し、意図的に過剰な負担をかけてシステムを停止・遅延させるなど、サービスを妨害するサイバー攻撃。

その中で現在はDoS攻撃を分散して仕掛ける「DDoS攻撃」が主流になっています。

主犯の攻撃者に乗っ取られた複数のパソコンなどから、一斉にフラッド型DoS攻撃が仕掛けられるため、防御対策が困難だと言われています。

その対策として発信元のIPアドレスの制限・遮断でリスクは軽減できますが、抜本的な防御対策として「WAF」の導入が効果的です。

しかし現代社会はDOS攻撃だけでなく、様々なサイバー攻撃が横行しています。

現状でオフィスのセキュリティ対策にお困りの方は、オフィスのトータルセキュリティが実現できる「Cyber Box Pro」の導入をご検討されてみてはいかがでしょうか?

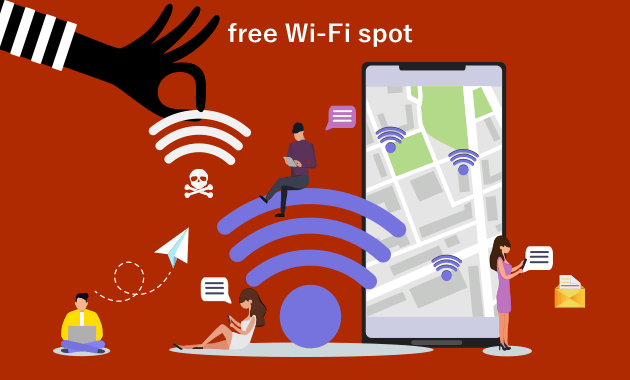

]]>Free Wi-Fiは確かに危険です!

セキュリティ対策が不完全な通信機器でデータのやり取りをすると、「中間者攻撃」と呼ばれる不正アクセスによって自身・勤め先・取引先までが大きな損失を被るおそれがあります!

中間者攻撃はさまざまな犯罪行為に利用される悪質なサイバー攻撃です。

最近では銀行のワンタイムパスワードまで突破されるほど、その手口は巧妙化しています。

公衆無線LANはもってのほか、もはや自宅や社内からのアクセスであっても“絶対大丈夫”といえなくなってきているのです。

Webサイトへのアクセスそのものがリスクとなってしまう「中間者攻撃」には、どのような対策が必要なのでしょうか?

この記事では中間者攻撃について、攻撃の手口・被害事例について詳しく解説していきます。

中間者攻撃を防御するための有効な対策方法についてもご紹介しますので、ぜひ最後までご覧ください。

目次[開く]

中間者攻撃とは?

中間者攻撃とは、不正な手段を使って二者間で行われる通信に入り込み通信内容を傍受・盗聴して内容を取得するサイバー攻撃の1つです。

中間者攻撃には仕組みの異なる2つの形態があります。

→標的と物理的に近い場所に攻撃者がいる場合、無線LANや中継地点のネットワーク機器などの脆弱性をつかれ攻撃を受ける。

→マルウェアに感染したデバイスで行われる。マルウェアがデータ収集するとそれが攻撃者へと送られる。(デバイスにマルウェアを侵入されると攻撃は実行可能)

※マルウェアとは…不正や有害な動作を行う目的でつくられた悪意あるソフトウェアやコードのこと。

具体的に多い被害例は「無線LANで通信を傍受して盗聴」するケースです。

他にも「アプリ」や「オンラインバンキング」を悪用した被害も多く見受けられます。

中間者攻撃に気付いたときはすでに手遅れ

中間者攻撃には「攻撃されていることに気付きにくい」という特徴があります。

コンピュータ同士の通信ではIPアドレスなどで相手を認識するため、第三者が介入しているかを識別・検知するのは困難なのです。

これまでの事例をみても被害が発覚してはじめて中間者攻撃されていることに気付くケースが圧倒的に多いです。

中間者攻撃によって引き起こされる被害

攻撃者は主に脆弱性の高いWi-Fi・アプリ・オンラインバンキングから中間者攻撃を仕掛けます。

攻撃者は主に脆弱性の高いWi-Fi・アプリ・オンラインバンキングから中間者攻撃を仕掛けます。

攻撃が成功したらターゲットと受信者を行き交うデータを盗聴・監視し、機会を見計らって妨害・悪用します。

中間者攻撃を仕掛けることさえできれば、攻撃者はあらゆる犯罪を成立できます。

ログインアカウント・個人情報の盗難

中間者攻撃を受けると、「利用者Aと利用者B」や「利用者とサービス」を行き交う情報が丸見えになります。

たとえば利用者とサービスの間に攻撃者が入り込んだとしましょう。

攻撃者はサービス運営者になりすまして「セキュリティ強化のための手続きをお願いします。」などといったメールを送ります。

利用者がメールのリンク先にアクセスすると本物そっくりの偽サイトに誘導されます。

そこでログインすればアカウントやパスワードなど入力したすべての個人情報が盗まれてしまうのです。

ほかにも、住所・氏名・電話番号・メールアドレス・クレジットカード番号などが盗聴され、悪用される可能性などもあります。

機密情報の流出

機密性の高いデータベースやストレージ上の重要なデータは、安全性担保の観点からSSL等の暗号化通信が行われることがほとんどです。

機密性の高いデータベースやストレージ上の重要なデータは、安全性担保の観点からSSL等の暗号化通信が行われることがほとんどです。

暗号化されているなら、中間者攻撃を仕掛けられてもデータを解読されることはありませんね!

たしかにそうですが…。もし、金庫の鍵の管理がずさんだったら鍵さえ手に入れば簡単に開いてしまいます。

データセキュリティ対策によって「暗号化」したとしても鍵管理がずさんだったり通信時の暗号鍵の検証が不十分だと、中間者攻撃によって暗号鍵さえも盗まれてしまいます。

攻撃者は暗号化されたデータを簡単に解読でき、情報を流出させられます。

通信妨害・改ざん

中間者攻撃は利益目的や妨害目的で行われることがほとんどです。

機密情報を扱う研究開発部門を標的にして企業の極秘情報をねらって中間者攻撃を仕掛けるケースが多く見受けられます。

また、「企業とそのクライアント」や「サービスと利用者」の間に入って改ざん・妨害して損失を与えるケースも少なくありません。

クライアントや利用者に被害が出てはじめて発覚するため、企業やサービスの価値や信頼を失う原因となります。

不正サイトの表示

中間者攻撃を仕掛けられると、実在する企業や個人を装ったメッセージが送られるようになります。

記載されたリンクにアクセスすると不正サイトへ誘導されたり、嘘の警告画面を表示させてウイルス対策アプリと称した不正アプリをダウンロードさせられたりします。

その結果、個人情報が闇サイトで売買されたり、利用料金などと称して金銭をだまし取られたり、強制的におさせるための迷惑広告が表示されたりするようになります。

身に覚えのない不正送金

国内でのオンラインバンキングを悪用した不正送金被害の多くは「フィッシング詐欺」が主流でしたが、いままでよりも実行しやすい中間者攻撃のひとつ「MITB攻撃」による被害事例が増えています。

MITB攻撃では利用者のPCをマルウェアに感染させてブラウザ画面を乗っ取り、アカウント情報を盗み見たり、送金先を改ざんして利用者のお金を盗み取ります。

振込先が勝手に変わっていたら気付くと思うのですが…。

攻撃者はJavaScript処理等を用いて“内部的に”振込先を改ざんします。

不正送金手続きが終わったらマルウェアが振込先を元の口座情報に書き換えるため、ユーザーのブラウザの送信履歴には正規の振込先が表示されます。

MITB攻撃の脅威は「乗っ取られていることに気付かないこと」です。

つまり、持続的に不正送金されていても気づきにくいということでもあります。

中間者攻撃の被害事例

中間者攻撃は被害が出てから気付くケースがほとんど。

多くはクライアントやユーザーへと波及した被害報告によって発覚しています。

中間者攻撃を受けるとどのように被害が波及・拡大していくのか、実際の被害事例をもとにみていきます。

ドメイン登録情報を改ざん!情報やファイルが傍受される

オランダにあるセキュリティ企業「Fox-IT」の被害事例です。

このケースではドメイン登録業者が中間者攻撃を受けました。

攻撃によってドメイン業者の顧客だった「Fox-IT」のドメイン情報が改ざんされてしまいます。

その結果、「Fox-IT」が顧客とのメールのやりとりなどに使用していたサーバーのデータが攻撃者サーバーへとリダイレクトされるように改ざんされていて、ファイルや情報などさまざまなデータが傍受されてしまっていたようです。

中間者攻撃でドメイン登録業者の顧客情報を傍受し、その中でも多くの情報を持つ「Fox-IT」がターゲットとして狙われてしまったのかもしれません。

不正送金!ワンタイムパスワードも突破

国内大手の三井住友銀行インターネットバンキング利用者が不正送金被害にあった事例です。

被害を受けた原因は、利用者のパソコンに中間者攻撃によってマルウェアが仕掛けられていたことにありました。

正規サイトでなく偽サイトへと誘導してパスワードを打ち込ませ、攻撃者に盗み見されてしまったそうです。

利用者のパスワードなどの個人情報を手に入れた攻撃者はそれを使い、正規サイトで不正送金を行いました。

ちょっと待ってください!オンラインバンキングは厳重なセキュリティをクリアして本人だと認められなければ操作できないはずですよね?!

厳重なセキュリティというと、生体認証やワンタイムパスワードなどの「認証機能」によるセキュリティチェックのことですね。このような認証機能ではMITB攻撃を防ぐことはできません。

MITB攻撃ではログイン後にブラウザ画面を乗っ取るからです。

認証機能によるセキュリティは不正送金の改ざん処理そのものを止めたり、防いだりすることはできないのです。

中間者攻撃されるリスクを減らすには?

中間者攻撃のリスクは「Webサイトへのアクセス」という日常の何気ない行動に潜んでいます。ただ、インターネットは生活するうえで必要不可欠ですよね。なのでここからは中間者攻撃されるリスクを減らす方法をお伝えしていきます。

公衆Wi-Fiに接続しない

カフェ・ホテル・駅・飲食店・商業施設等々、誰でも利用できる便利な公衆無線LANが設置されているところが増えてきました。

カフェ・ホテル・駅・飲食店・商業施設等々、誰でも利用できる便利な公衆無線LANが設置されているところが増えてきました。

しかしながら、中間者攻撃されるリスクとして最も高いのがこのFree Wi-Fiでもあります。

このサービスは利用者にとってとても便利である反面、

- 暗号化されていない。

- 認証レベルが低い。

- 第三者がアクセスポイントになりすまして待ち構えている。

このような危険性がありますので、利用は避けた方が良いでしょう。

どうしても利用しなければならない場合は「VPN接続」を利用し、攻撃されるリスクを低減しましょう。

※VPN接続とは…データを「カプセル化」して安全に保護し、そのデータは通信相手との間につくられる仮想トンネルを行き交うデータの中身を誰かに見られることなく送受信できるようになる。

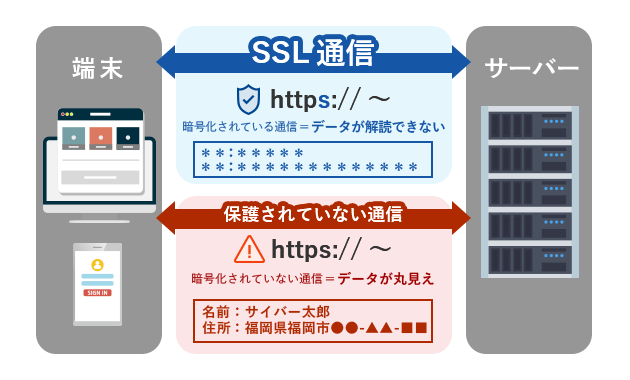

「https」で始まるWebサイトを利用する

そういえば「http://」から始まるのと「https://」から始まるサイトURLがありますよね?この違いは一体?

「http」は暗号化されませんが、「https」は通信内容が暗号化されます。

httpsの「s」は「Secure/安全な」という意味で、やりとりされるデータにはSSL/TSLの技術で鍵をかけてサーバーとクライアントだけに鍵を配布します。

「https://」から始まるWebサイトのみを閲覧することで、中間者攻撃によって通信内容を盗聴されるリスクは減るでしょう。

「https://」から始まるWebサイトのみを閲覧することで、中間者攻撃によって通信内容を盗聴されるリスクは減るでしょう。

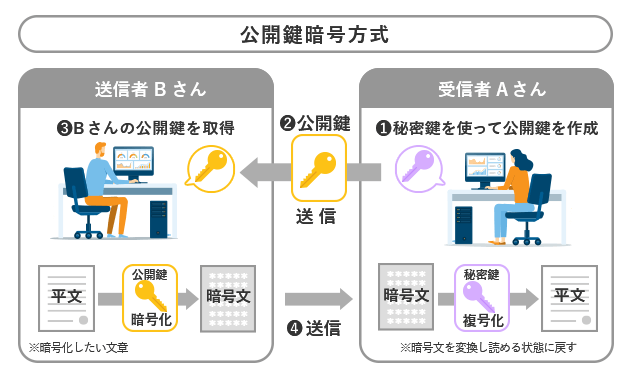

公開鍵暗号を利用する

機密性の高いデータを安全にやり取りするなら堅牢度の高い「公開鍵暗号」を利用すると良いでしょう。

機密性の高いデータを安全にやり取りするなら堅牢度の高い「公開鍵暗号」を利用すると良いでしょう。

公開鍵暗号とは暗号化と復号化に「公開鍵」・「秘密鍵」と呼ばれる2つの鍵を用いる暗号方式のこと。

データの受信者が同時に2つの鍵をつくり、1つを「公開鍵」、もう1つを「秘密鍵」とする。

データの送信者は受信者の「公開鍵」を使って暗号文を作成して送り、受信者は受け取った暗号文を「秘密鍵」を使って復号化する。

「公開鍵暗号」は対になっている鍵でしか暗号化・復号化できないため、万が一悪意ある第三者に攻撃されたとしてもデータを覗き見されることはありません。

ただし、秘密鍵を厳重に管理することが前提となります。

中間者攻撃を防ぐには「セキュリティ対策」しかない

前項の対策はあくまでも「攻撃されるリスクの軽減」でしかありません。

重要なのは中間者攻撃を“防御”することであり、それには「セキュリティ対策」しか方法はありません。

ビジネスの多くがWeb上で行われるようになりました。

言い換えれば、通常業務をしているだけで中間者攻撃のリスクにさらされているわけです。

もし知らぬ間に中間者攻撃によって会社や取引先の機密情報が盗み見され、大きな損失を生む改ざんを仕掛けられていたとしたら…?

「うちの会社が攻撃されるわけない。」「攻撃されても被害は小さいだろう。」と思っていませんか?

中間者攻撃による情報の盗聴・改ざんはどの企業でも起こる可能性があり、また被害事例にもあったように攻撃された企業から波及し、クライアントやエンドユーザーが損失を被る可能性があるのです。

もしそうなれば、企業としての安全性・信頼性が損なわれてしまうでしょう。

まだ対策を立てていない企業は、セキュリティ対策の強化が急務です。

ここからは中間者攻撃を“防御”できる製品についてご紹介します。

外的脅威を徹底ブロック【Cyber Box UTM】

MITB攻撃の解説でもお伝えした通り、攻撃者はターゲットのデバイスをマルウェア感染させてしまえば攻撃を実行しやすくなります。

これを防ぐのにおすすめなのが【Cyber Box UTM】です。

この製品は「マルウェア」「インターネットウイルス」「不正アクセス」といった外的脅威へのセキュリティに特化したもの。

世界シェア2位クイックヒール社のエンジンを搭載しており、最新鋭のマルウェア検知技術も実装しています。

PCやサーバーの利用履歴・データ通信を管理できる「ログビューワー」や、検出された脅威などのセキュリティリスクを可視化できる「レポート機能」といった多くの機能を兼ね備えていますが、使いやすいインターフェースとなっているため誰でも簡単に操作することができます。

すべてのセキュリティ機能がこの1台に【Cyber Box Pro】

セキュリティ対策が重要なのはわかります。でも、強化しようと思って複数の対策ソフトを入れていたら動作が重くなってしまって…。

1つのデバイスに複数のセキュリティソフトを入れると干渉しあって動作が重くなったり、排除し合って不具合が起こりやすくなりますので、性能の高いソフトを厳選して入れた方が良いです。

企業のセキュリティ機能を1つにまとめるなら【Cyber Box Pro】がおすすめですよ。

こちらの製品は「バックアップ」「ログ管理」「セキュリティ」が1台にまとまったもの。

ウイルス・情報漏洩・データ損失・従業員の私的なPC使用など、社内外のあらゆる脅威から企業を守ってくれます。

複数のセキュリティ対策をすると動作が重くなったり不具合が起こったり、なによりコストがかかってしまいます…。

でも「Cyber Box Pro」ならこの1台ですべて解決!

PCやサーバーの負荷を軽減するため快適な動作を体感することができるうえ、これ1台あれば万全なセキュリティ対策ができるため複数の対策を講じるよりもコストを大幅に削減できるというメリットもあります。

セキュリティ対策・管理・操作・コストの問題をすべて解決できる「Cyber Box Pro」は、セキュリティ強化・コスト削減の両立を目指す企業におすすめです。

まとめ

ここまで「中間者攻撃」の手口・被害事例・有効な対策についてお伝えしてまいりましたがいかがでしかたか?

実は「Free Wi-Fiで個人情報が盗まれる」と知っていてもそれほど深刻に考えていなかったのですが…。中間者攻撃によって金銭的な被害を受けたり、自分以外の人にも被害が及ぶと知ってその怖さを思い知らされました。

中間者攻撃を仕掛けられたら暗号化していないデータは丸裸にされ、場合によってはその暗号さえもいとも簡単に解読されてしまいます。

個人も企業も常にインターネットへ接続している状態だからこそ、大切な情報を「盗み見・改ざん」されないよう外的脅威から守ってくれる強固なセキュリティ対策が必要といえます。

「まさか自分には起きないだろう…。」

そう思っていると取り返しのつかないことになりかねません。

未来の自身や会社・取引先・お客様を守るために何をすべきか?

どのように対策すべきか大惨事が起きる前にしっかりと考えて対策を施しましょう。